G DATA 365 | Mail Protection

Der G DATA 365 | Mail Protection ein Zertifikat zuweisen.

Um die Kommunikation zwischen G DATA 365 | Mail Protection und Microsoft Exchange Online abzusichern, raten wir ein Zertifikat zu verwenden. Für die Sicherung ist ein Zertifikat mit einem PublicKey und einem PrivateKey erforderlich.

| Die Datei mit dem PublicKey wird in Ihrem Microsoft Entra Admin Portal für die G DATA 365 | Mail Protection hinterlegt, der PrivateKey wird in Ihrem G DATA Web-Portal hinterlegt. |

Erstellen eines selbst signierten Zertifikates mit Powershell unter Windows

1. |

Öffnen Sie auf Ihrem lokalen Rechner die Powershell mit administrativen Rechten. |

||||||

2. |

Wechseln Sie mit cd in das Verzeichnis C:\ und geben Sie den folgenden Befehl ein: Wir haben dem Zertifikat den Namen MailProtection gegeben. Diesen Namen können Sie ändern, da er frei vergeben werden kann.

|

||||||

3. |

Exportieren Sie den PublikKey mit folgendem Befehl an einen Ort, von dem Sie später die Dateien hochladen können:

|

||||||

4. |

Vergeben Sie ein Kennwort für den PrivateKey mit folgendem Befehl:

|

||||||

5. |

Exportieren Sie den PrivateKey mit folgendem Befehl an einen Ort, von dem Sie später die Dateien hochladen können:

|

||||||

6. |

Löschen Sie nun mit diesen Befehlen die beiden Zertifikate aus dem persönlichen Zertifikatsspeicher Ihres Rechners. Hier wird das Zertifikat nicht benötigt. Die ID des Zertifikates im Speicher auslesen: Get-ChildItem -Path "Cert:\CurrentUser\My" | Where-Object {$_.Subject -Match "MailProtection"} | Select-Object Thumbprint, FriendlyName

Das Zertifikat anhand der ID löschen:

|

Zertifikat für die G DATA 365 | Mail Protection im Microsoft Entra Admin Portal hochladen

1. |

|

2. |

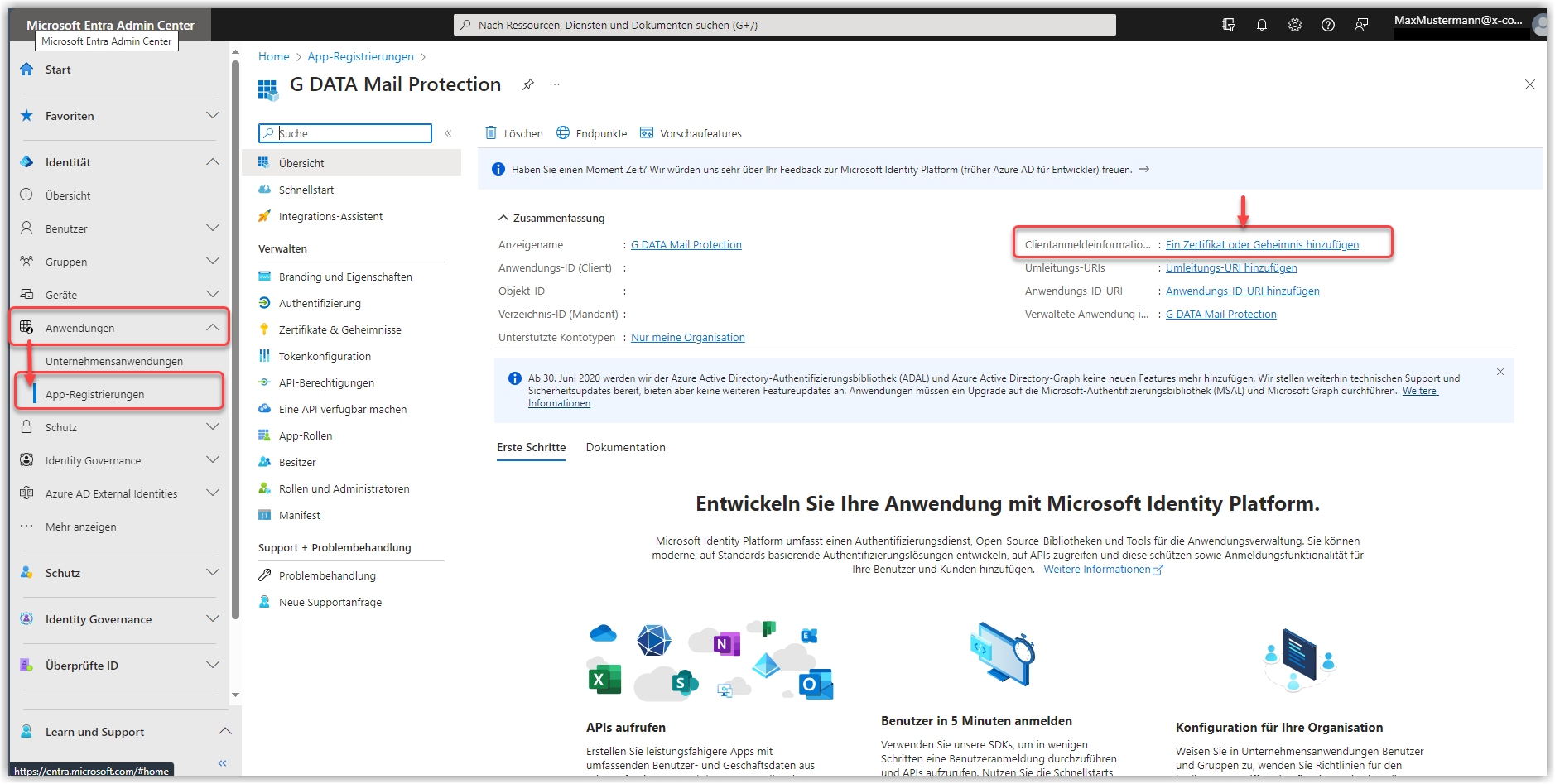

Klicken Sie unter Anwendungen→App-Registrierungen→G DATA Mail Protection auf Ein Zertifikat oder Geheimnis hinzufügen. Screenshot

|

3. |

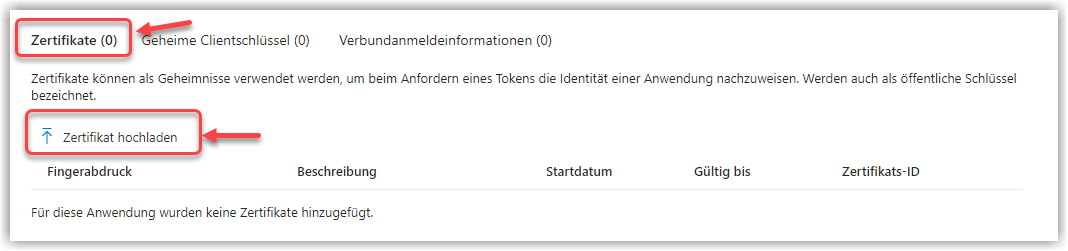

Klicken Sie auf Zertifikate und dann auf Zertifikat hochladen. Screenshot

|

4. |

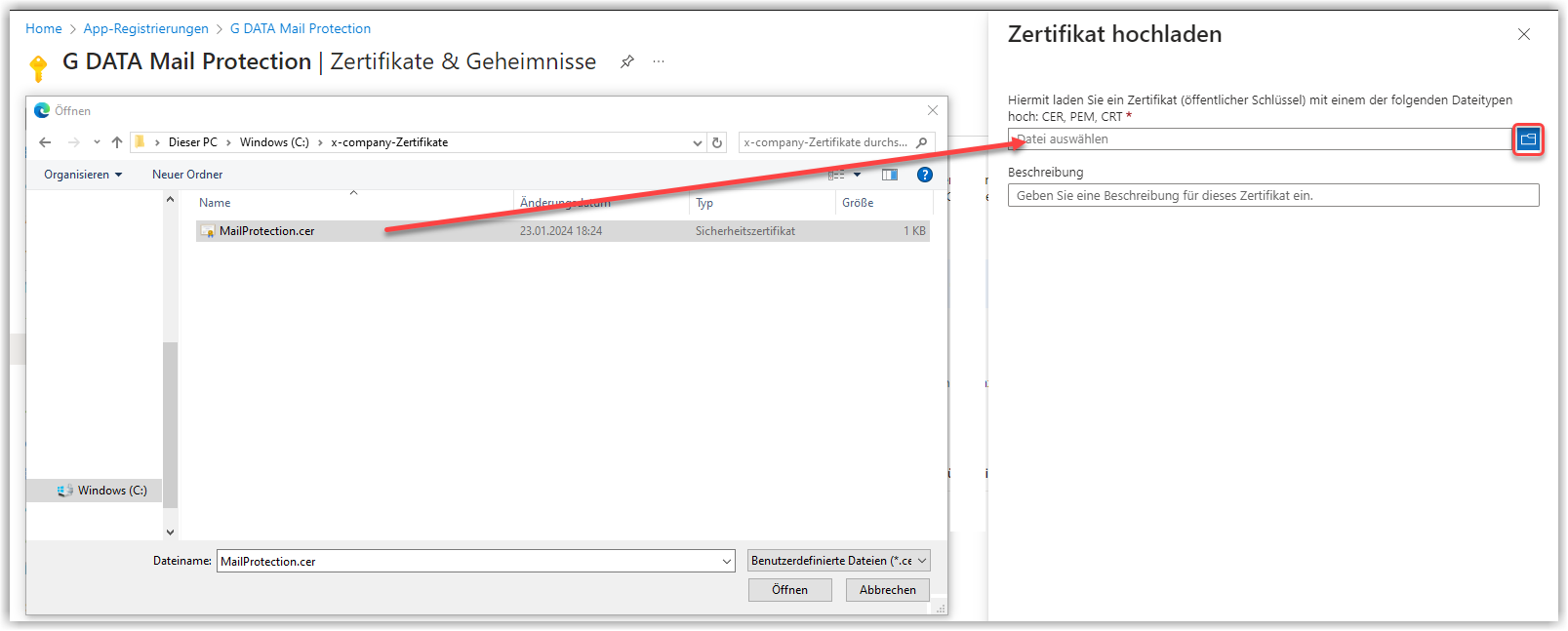

Laden Sie das von Ihnen erstellte Zertifikat von dem Ort hoch, an dem Sie es bei der Erstellung abgelegt haben. Screenshot

|

5. |

Vergeben Sie eine kurze Beschreibung und klicken Sie auf Hinzufügen |