Einen Film streamen in der Badewanne, E-Mails checken auf der Terrasse oder in der Küche ein Kochrezept herunterladen: Ein starkes WLAN-Signal ist aus unserem Zuhause kaum noch wegzudenken. Doch wie fast alle digitalen Annehmlichkeiten kommt auch das WLAN nicht ohne Risiken daher. Deshalb bringen moderne Router und Access Points verschiedene Möglichkeiten mit, das eigene wireless LAN gegen Eindringlinge zu schützen. Mit unseren Tipps und Tricks verbannen Sie Schwarzsurfer aus Ihrer Leitung und schützen sich effektiv vor Hackern und Spionen.

Warum ist der Schutz des WLAN wichtig?

Immer noch trifft man auf viele Drahtlosnetzwerke, die nicht ausreichend gesichert sind. Für viele Nutzer ist die Vielfalt an Sicherungsmöglichkeiten und Technologien schlicht zu unübersichtlich und kompliziert. Im Laufe der Zeit hat es sich außerdem gezeigt, dass viele der vormals etablierten Methoden inzwischen keinen ausreichenden Schutz mehr bieten. Daher ist es wichtig, den Zustand des eigenen Drahtlosnetzwerks zu prüfen und ggf. zu aktualisieren und zu korrigieren.

Ein schwach gesichertes WLAN lässt Dritten Tür und Tor offen, sich in dieses Netzwerk einzuklinken. Dies kann für den Anschlussinhaber zu ernsthaften Problemen führen. Sofern ein Schwarzsurfer, also jemand, der unerlaubt über das Netzwerk im Internet aktiv wird, lediglich seine E-Mails abholt oder ein wenig im Internet surft, merkt man in den meisten Fällen erst einmal überhaupt nichts von dieser Fremdnutzung. Daher geben wir Ihnen Tipps, wie Sie Ihr WLAN sicher machen.

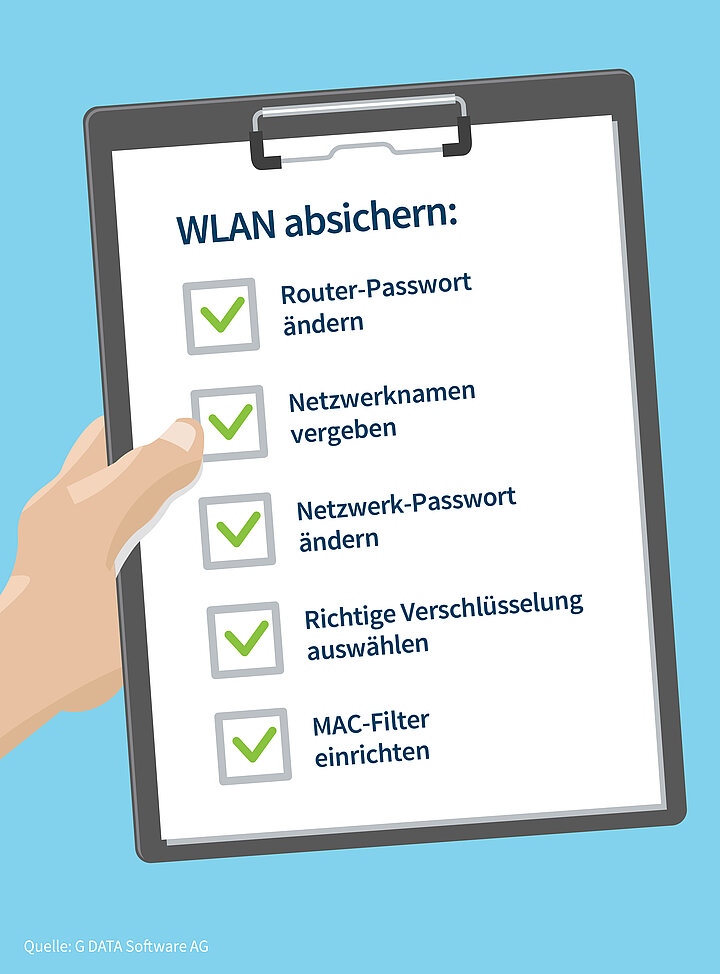

WLAN sichern in 10 Schritten:

Sichern Sie die Benutzeroberfläche

Unmittelbar nach dem Verbinden, sollten Sie einen geschützten Zugang zur Benutzeroberfläche einrichten und dabei in jedem Fall die Log-In Werkseinstellungen verändern. Wählen Sie einen nur für Sie schlüssigen Benutzernamen und ein sicheres Passwort. Ein böswilliger Nachbar oder Fremder auf der Straße könnte sonst beispielsweise einfach Ihre Zugangsdaten ändern – ohne dass dieser tiefgreifende IT-Fertigkeiten haben muss. Ein Hinweis auf den Netzwerkbetreiber oder den Gerätehersteller reichen dafür oft schon aus. Ein Passwortmanager kann Ihnen dabei helfen, ein komplexes Passwort zu erstellen und speichert dieses für Sie.

Vergeben Sie einen Netzwerknamen

Nach dem Einrichten der Benutzeroberfläche, können Sie Ihr WLAN einrichten. Damit niemand die Werkseinstellungen Ihres Netzes erahnen kann, sollten Sie den Namen Ihres Netzwerks möglichst undurchsichtig gestalten. Geben Sie Ihrem Netzwerk einen Namen, der weder auf Sie noch auch auf das Modell oder den Hersteller Ihres Routers schließen lässt. Anderenfalls lassen sich in manchen Fällen die Werkseinstellungen für die Konfiguration des Geräts wie Benutzername und Passwort leicht mit Hilfe einer Suchmaschine online ausfindig machen.

SSID nicht abschalten

Der Netzwerkname wird auch als SSID (Service Set Identifier) bezeichnet. Nicht nur jeder Computer, jedes Tablet oder Smartphone in Ihrem Netzwerk hat quasi eine Art Nummernschild, sondern auch Ihr WLAN selbst. Diese Erkennungsmarke nennt sich SSID. Immer wieder tauchen Ratschläge im Web auf, dass Sie das Senden dieser Marke, sprich das SSID Broadcasting, deaktivieren sollen. Wenn Sie das Anzeigen Ihres Routers oder Access Points abschalten, taucht es nicht mehr in der Liste auf, wenn jemand in der Reichweite des Geräts nach einem WLAN-Signal sucht. Das klingt zunächst nach mehr Sicherheit. Allerdings verschwindet das Netz keineswegs vom Radar: Auch scheinbar versteckte Netzwerke senden Datenpakete mit dem SSID-„Nummernschild“ durch den Äther.

MAC-Filter nutzen, bedeutet WLAN schützen

Viele Router ermöglichen Ihnen als Sicherheitsextra einen so genannten MAC-Filter einzurichten. Dieser Filter hat nichts mit dem gleichnamigen Apple-Produkt zu tun – sondern bezieht sich auf die Media-Access-Control-Adresse, kurz MAC-Adresse. Mit dieser Adresse gibt sich eine Hardware innerhalb eines Netzwerks eindeutig zu erkennen – ähnlich zu dem bereits erwähnten Nummernschild. Um Verwirrungen vorzubeugen heißt die MAC-Adresse bei Apple Ethernet-ID, Airport-ID oder WLAN-Adresse. Das Praktische an den digitalen Nummernschildern ist, dass Sie dadurch ausgewählten Geräten die Nutzung Ihres Netzwerks erlauben und unerwünschten Geräten den Zugang explizit verwehren können. Leben Sie dafür einfach eine Liste der MAC-Adressen an, die Sie kennen. Alle anderen blockiert Ihr Router oder Access Point automatisch.

Verschlüsselung

Alles, was durch Ihre Daten-Leitung geht, könnten Hacker prinzipiell ausspähen. Damit diese den Datenstrom nicht ohne weiteres mitlesen können, sollten Sie die übertragenen Daten verschlüsseln. Für diesen Zweck stehen Ihnen in aller Regel drei verschiedene Verschlüsselungswege zur Verfügung: WEP, WPA und WPA2. Letztere hat ihre beiden Vorgänger-Technologien mittlerweile nahezu abgelöst: Der Wi-Fi Protected Access 2, wie WPA 2 mit vollem Namen heißt, kann die fortschrittlichsten Sicherheitsstandards vorweisen. Wählen Sie deshalb beim Router-Konfigurieren, eine WPA2-PSK-Verschlüsselung aus. Bei der Wahl zwischen TKIP mit RC4‑Algorithmus und AES-Algorithmus entscheiden Sie sich für letzteren. So treffen Sie jeweils die sicherste Wahl.

Sicheres Netzwerk-Passwort setzen

Eine Verschlüsselung ist allerdings nur dann wirklich sinnvoll, wenn sie durch ein Passwort geschützt wird. Über die Online-Benutzeroberfläche können Sie nicht nur den Netzwerknamen, sondern auch ein Passwort für den Zugang zum Netzwerk setzen. Das Passwort sollten Sie sofort ändern, sobald der Router oder Access Point zum ersten Mal ans Netz geht. Wenn die Zugangsdaten zum WLAN nicht ausreichend sicher sind, können Kriminelle mit geringem Aufwand über dieses Netzwerk illegale Inhalte versenden, herunterladen und verbreiten. Da sich einem solchen Missbrauch leicht vorbeugen lässt, sah der Bundesgerichtshof die WLAN Sicherheit lange Zeit in der Verantwortung des Netzwerkinhabers – also bei Ihnen. Seit Ende 2016 nimmt der Gerichtshof die Nutzer aus der Schusslinie. Dennoch beugt ein sicheres Passwort juristischem Stress vor.

Router abschalten

Das sicherste Netzwerk ist ein abgeschaltetes Netzwerk. Wann immer es Ihnen möglich ist – ohne Ihr Internet of Things zu stören – sollten Sie Router und Access Point einfach ausschalten. Wenn Sie beispielsweise verreisen, trennen Sie die Geräte einfach vom Strom. Damit schützen Sie Ihre Daten – und reduzieren Ihre Stromkosten.

VPN nutzen

Verschlüsseln Sie Ihre (W)LAN-Verbindung mit einem virtuellen privaten Netzwerk, sprich mit einem sogenannten VPN-Tunnel. Durch diese Software schirmen Sie sich im Internet vor Spionen ab.

Leistung drosseln

Reduzieren Sie die Sendeleistung des Access Points/Routers in den Benutzereinstellungen so weit, dass die Reichweite des Signals der Größe der eigenen vier Wände ähnelt. So erreicht das Signal weniger Personen und potentiell unerwünschte Geräte.

Geräte-Software aktuell halten

Der Router/Access Point sollten genauso wie der PC und auch das Smartphone immer auf dem aktuellen Stand gehalten werden. Wenn es Firmware Updates gibt, dann sollten diese umgehend eingespielt werden, um bekannte Sicherheitslücken zu schließen.