In ihrer ursprünglichen Form ist die Firewall eine Schutztechnologie, die Netzwerkbereiche voneinander trennt. Praktisch bedeutet das in der Regel, dass sie ein Auge auf alle ankommenden und abgesendeten Datenpakete wirft. Sie ist sozusagen ein digitaler Türsteher und regelt, dass diese Datenpakete nur an den Stellen ein- und ausgeliefert werden, wo es ihnen auch tatsächlich erlaubt ist. Dabei arbeitet die Firewall nach vorher definierten Regeln, um die Ein- und Ausgänge (Ports) passend zu öffnen, zu sperren und zu überwachen.

Wofür brauche ich eine Firewall?

Kurz gesagt: Die Benutzung einer Firewall ist ein sinnvoller und wichtiger Baustein in einem ausgeklügelten Sicherheitskonzept. Sie stellt sicher, dass kein Netzwerkverkehr unerlaubt an ihr vorbeirauscht. Nur unbedingt notwendige Zugriffe sollten erlaubt werden.

Somit werden zum Beispiel Angriffe von außen abgewehrt, bei denen Angreifer über offene Ports Zugriff auf ein Netzwerk oder einen Rechner erlangen möchten. Wenn ein Computer direkt mit dem Internet verbunden ist, was früher die Regel war, wurden Angriffe und Infektionen binnen Sekunden durchgeführt. Eine Firewall hätte Internet-Würmer wie SQL Slammer, Sasser und Co. aufgehalten. Heute sind diese Schädlinge kaum noch erfolgreich, da Firewalls und Router über entsprechende Filtermechanismen verfügen und die Schädlinge gar nicht erst ins System lassen.

Manche Anwender, die sich nicht ausführlicher damit befassen wollen, was Ports sind und wie viele davon auf ihrem Rechner geöffnet sind, ist die Firewall eine gute Wahl. So müssen sie sich selbst nicht den Kopf zerbrechen über die Zugangswege zu ihrem System und können den Schutz der Firewall überlassen. Damit die Sicherheit gewährleistet ist, sollte man die Firewall in aller Regel nicht abschalten.

Zusätzlich kann aber auch Traffic von intern nach außen geblockt werden, beispielsweise wenn Malware Kontakt zu einem Kontroll-Server aufnehmen möchte und dieser Vorgang einer gesetzten Regel widerspricht. Je nach Art und Ausstattung der Firewall kann sie unterschiedlich stark bei der Beobachtung des Netzwerkverkehrs mitwirken.

Wo finde ich die Firewall?

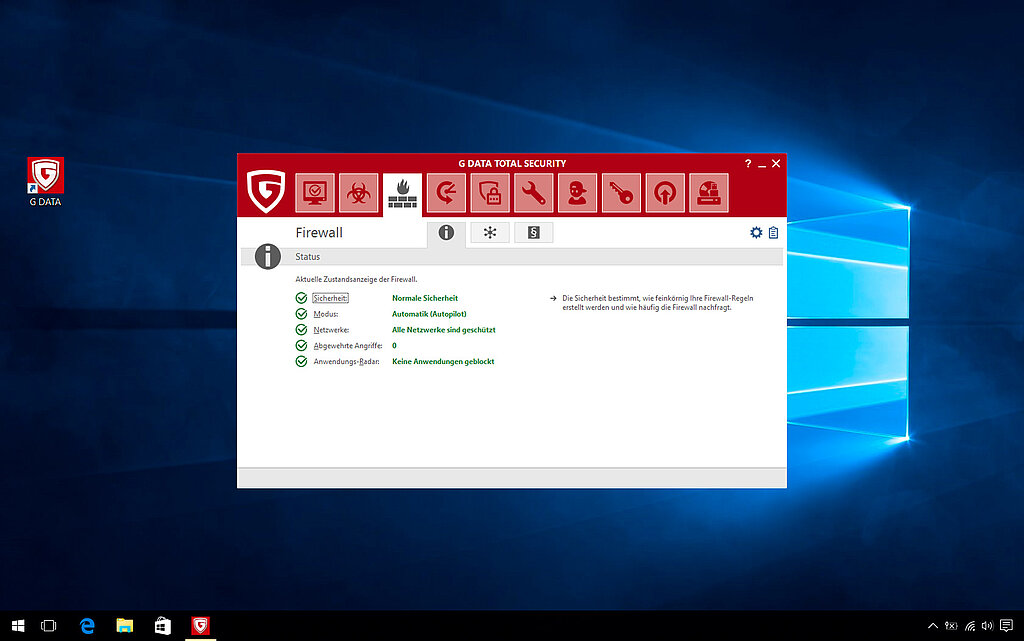

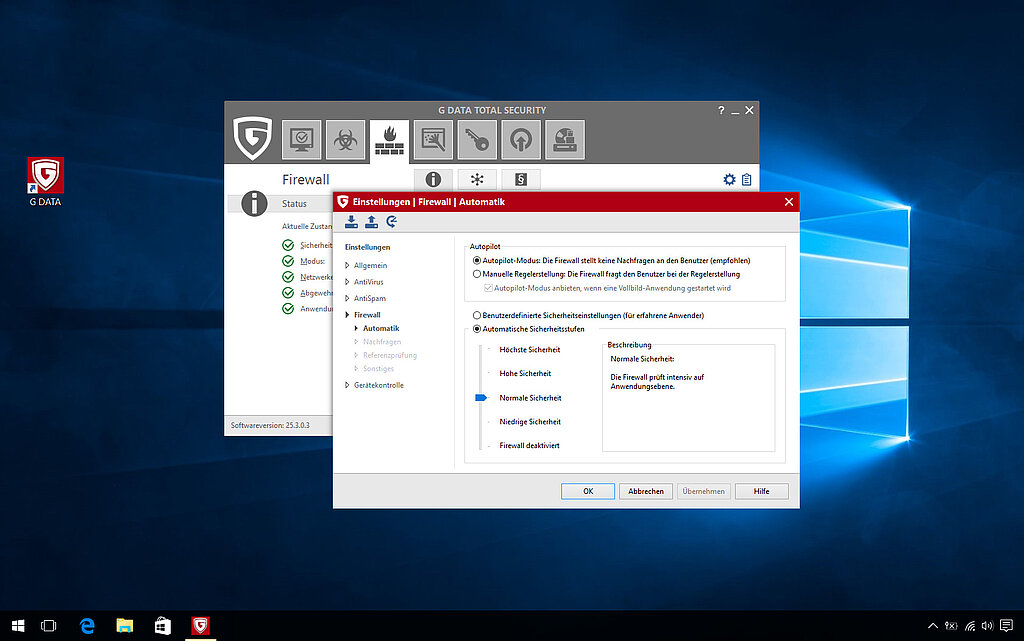

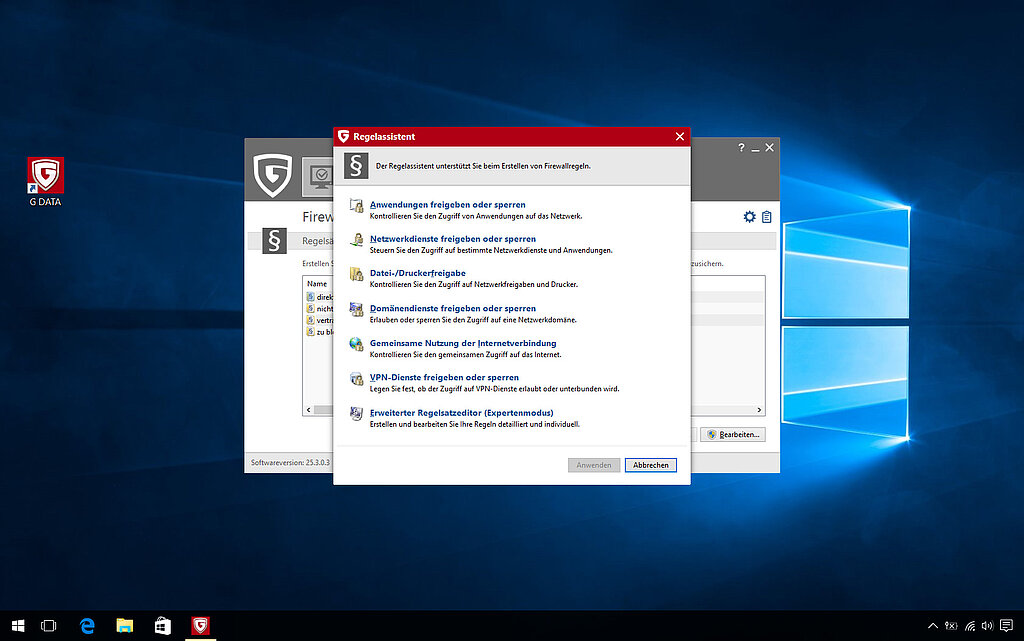

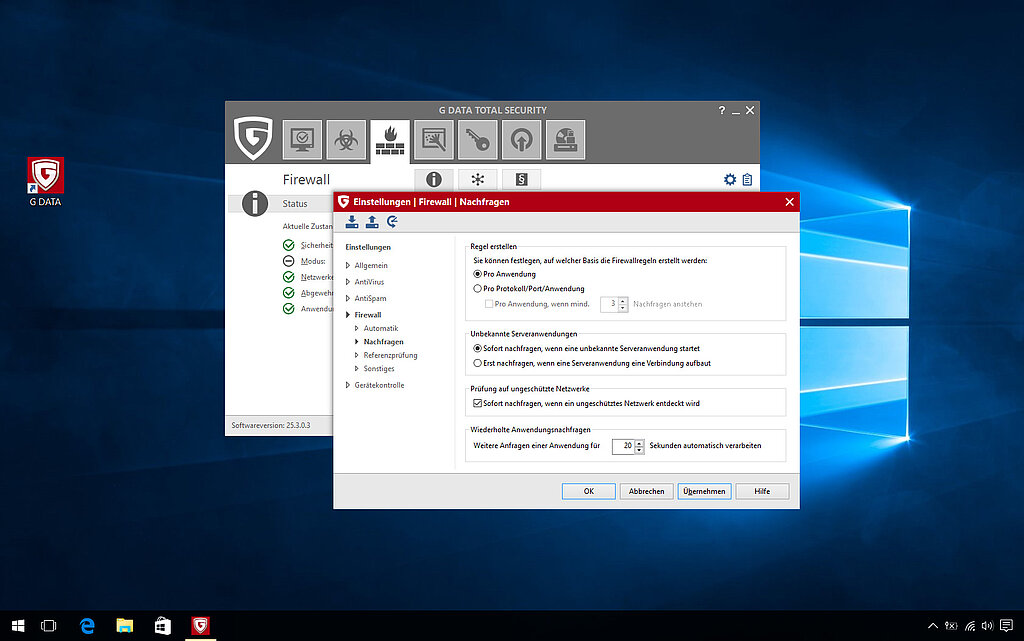

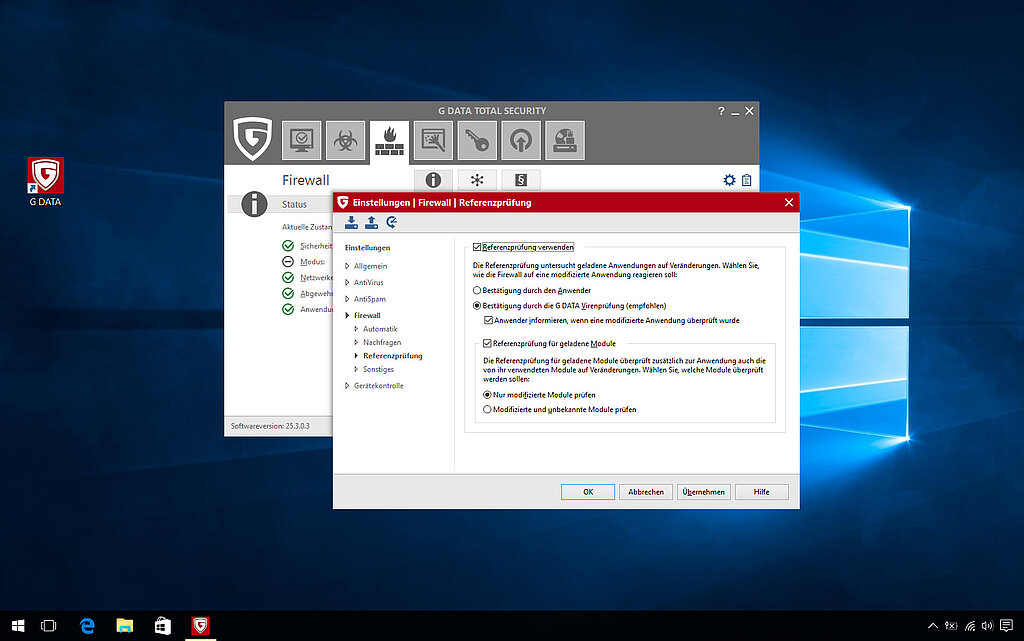

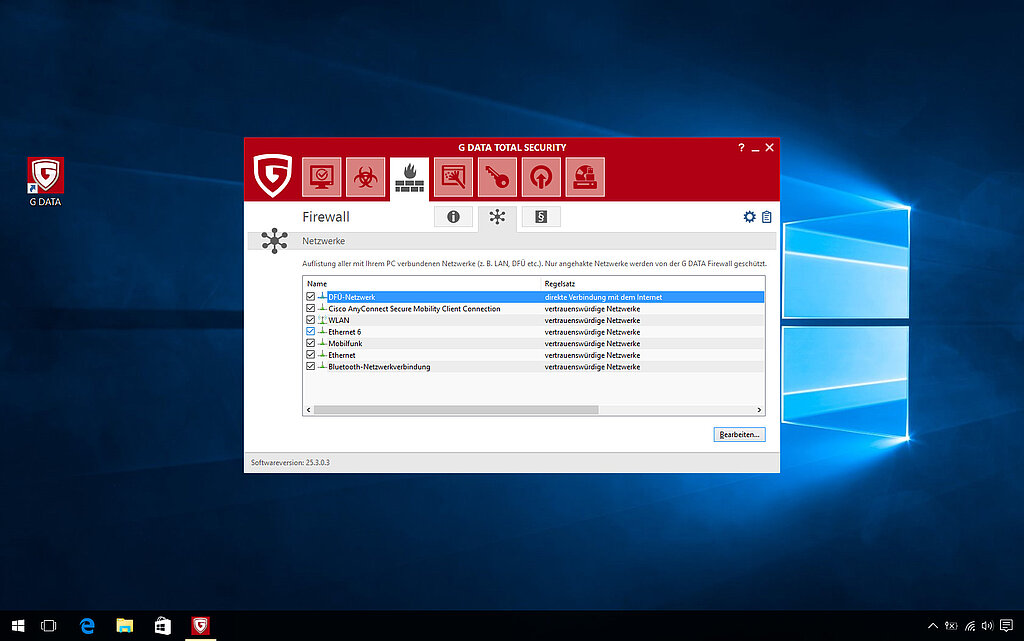

Dabei kommt es ganz auf den Aufbau des Netzwerkes an. In einem Heimnetzwerk kommen Firewalls in aller Regel als Internet Security direkt auf dem eigenen Rechner vor. Man bezeichnet sie als Personal Firewall, Desktop Firewall oder auch Software-Firewall.

Zusätzlich dazu werden viele moderne Router inzwischen mit Firewall-Funktionen ausgestattet. Wenn Sie einen solchen Router nutzen, verschieben Sie einen Teil Ihrer Verteidigungslinie eine Ebene weiter nach vorne und Ihr Router untersucht den Netzwerkverkehr bevor er auf die Geräte im Heimnetzwerk trifft. Einen solcher Router lässt sich vereinfacht als externe oder auch Hardware-Firewall bezeichnen.

In Firmennetzwerken arbeiten häufig ebenfalls Hardware-Firewalls. Auch sie bilden einen Schutzwall zwischen der Außenwelt und dem Firmennetzwerk, sind aber deutlich umfangreicher und die speziellen Geräte dienen nur diesem einen Zweck. Zusätzlich werden Firewalls (Hardware, Software oder auch virtuelle Netzwerke) dazu genutzt, große Netzwerke in kleinere Segmente zu untergliedern und damit kontrollierte Übergänge zu schaffen. So werden beispielsweise Bereiche der Buchhaltung von der Produktion getrennt, mitgebrachte Geräte vom Firmennetzwerk und vieles mehr.

Was macht eine Firewall?

Die folgenden Erklärungen geben einen rudimentären Einblick in die unterschiedlichen Funktionen von Firewalls. Zum leichteren Verständnis bleiben wir beim Bild des Türstehers, der es mit ankommenden Paketen zu tun hat.

1. Standard-Firewalls enthalten sogenannte Paketfilter. Sie überprüfen, bildlich gesprochen, den Adressaufkleber eines jeden Datenpakets und entscheiden anhand eines statischen Regelsatzes, ob es ein- bzw. ausgeliefert werden darf. Diese Funktion ist eine Grundlage aller Firewalls.

2. Eine Weiterentwicklungsstufe ist die sogenannte „stateful inspection“, die man auch dynamische Paketfilterung nennt. Die statischen Regeln wurden hier erweitert und, kurz gefasst, um die Untersuchung des Verbindungsstatus erweitert. Es wird sozusagen geschaut, ob der Empfänger des Pakets auch bereit für den Empfang ist, das Paket annehmen kann und will. Kommt eine Verbindung erfolgreich zustande, unterliegt auch diese bestimmten Regeln und wird streng überwacht.

3. Die nächste optionale Stufe ist die Filterung von Datenströmen auf der Ebene der Applikationen, auch Proxy-Firewall genannt. Hier werden die Pakete nicht nur angesehen und weitergereicht, sondern es wird auch ihr Inhalt überprüft. Dieses Vorgehen nennt man „Deep Packet Inspection“. Dazu können mehrere Pakete ggf. auch am Eingang aufgehalten werden bis klar ist, ob die Pakete „Okay“ sind und wieter zum Empfänger geschickt werden können. Häufig werden durch Regeln im Proxy aktive Webseiteninhalte durch die Firewall blockiert, um eine Infektion des Rechners zu verhüten.

4. Erweiterungsmöglichkeiten zu einer komplexen Firewall bieten Module für die Erkennung von unerlaubten Eingriffen (Intrusion Detection System, kurz IDS) und auch die Prävention unerlaubter Eingriffe (Intrusion Prevention System, kurz IPS). Eine Firewall kann auch ein Endpunkt für einen VPN-Tunnel sein.