Betrüger versuchen derzeit erneut, Personalabteilungen mit Ransomware zu infizieren. Dabei kommt eine Version des GandCrab-Verschlüsselungstrojaners zum Einsatz. Anders als im September 2018 wird eine Bewerbung im Word-Format verschickt und keine eigentlich unübliche exe-Datei. Die Betreffzeile der E-Mails lautet derzeit "Bewerbung auf die angebotene Stelle.". Für die angeblichen Bewerbungen werden, wie meist üblich, Frauennamen verwendet.

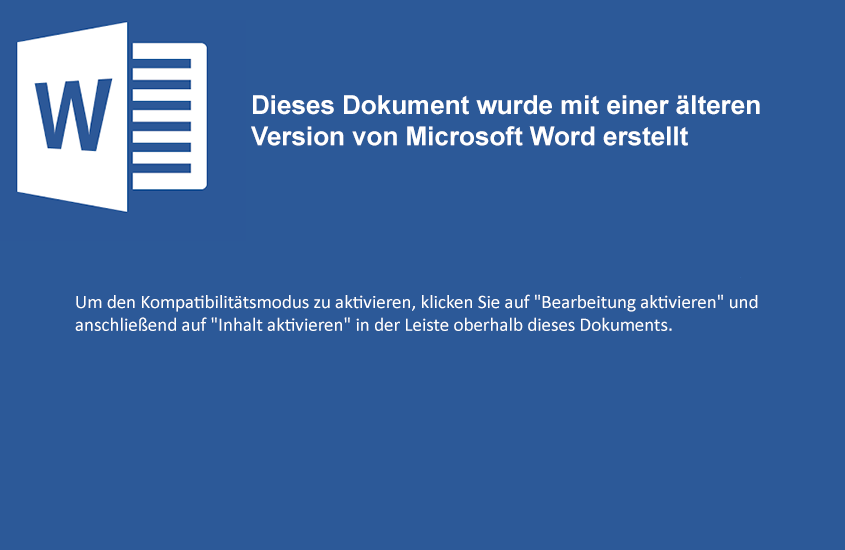

Nutzer werden aufgefordert, Makros zu aktivieren – weil das Dokument angeblich mit einer alten Version von Word erstellt wurde. Aktiviert der Nutzer die aktiven Inhalte wird im Hintergrund eine Windows-Kommandozeile und per Powershell-Kommando die eigentliche Schadsoftware geladen. Diese verschlüsselt dann die Dateien auf dem Rechner der Opfer. Der Payload wird als %TEMP%\urlqbojuurw.exe auf dem Rechner der Opfer gespeichert. Zum Einsatz kommt die GandCrab-Ransomware in Version 5.

G DATA Kunden sind durch die Filecloud-Technologie und den signaturbasierten Ansatz geschützt. Kriminelle nutzen meist leicht abgewandelte Versionen ihrer Schadsoftware, um die Erkennung durch Antivirenlösungen wie G DATA zu erschweren. Mit der KI-Technologie DeepRay ist G DATA in der Lage, solche Kampagnen sofort zu erkennen und abzuwehren. Die nachgeladene ausführbare Datei konnte durch DeepRay bereits bei zahlreichen Kunden an der Ausführung gehindert werden. DeepRay ist in allen Privatkundenlösungen von G DATA aktiv und für Businesskunden mit der nächsten Version verfügbar.

Sicherheitstipps für Personalabteilungen

Nutzer sollten Anhänge von E-Mails immer kritisch hinterfragen und prüfen, ob sie dem Absender vertrauen. In Personalabteilungen ist dies natürlich oft nicht möglich. „Personalabteilungen könnten Bewerbungen auf einem speziellen PC öffnen, der nicht mit dem restlichen Netzwerk des Unternehmens verbunden ist“, rät Tim Berghoff, G DATA Security Evangelist. „Diese Vorsichtsmaßnahme gilt insbesondere dann, wenn Personalentscheidungen in kleineren Unternehmen noch direkt von der Geschäftsführung getroffen werden.“ Denn gerade Rechner aus der Geschäftsführung sind ein besonders attraktives Ziel für Kriminelle.

Indicators of Compromise

SHA256: 77a188d8eb33076eddd1a3656f918cd52d51a0860e4cd1bf70ccc77d4a565633

SHA256 (Payload): ba32ec3f542276fe6aa79b51dce575f760987534260d38287bf51fdbd80c31a1