Frau Müller ist Geschäftsführerin eines mittelständischen Unternehmens, dass sich im Bereich der Automobilzulieferung spezialisiert hat. Das Unternehmen beschäftigt derzeit etwa 80 Mitarbeiter – eine Personalabteilung gibt es derzeit noch nicht. Das bedeutet: Bewerbungen gehen in aller Regel über den Rechner der Geschäftsführung.

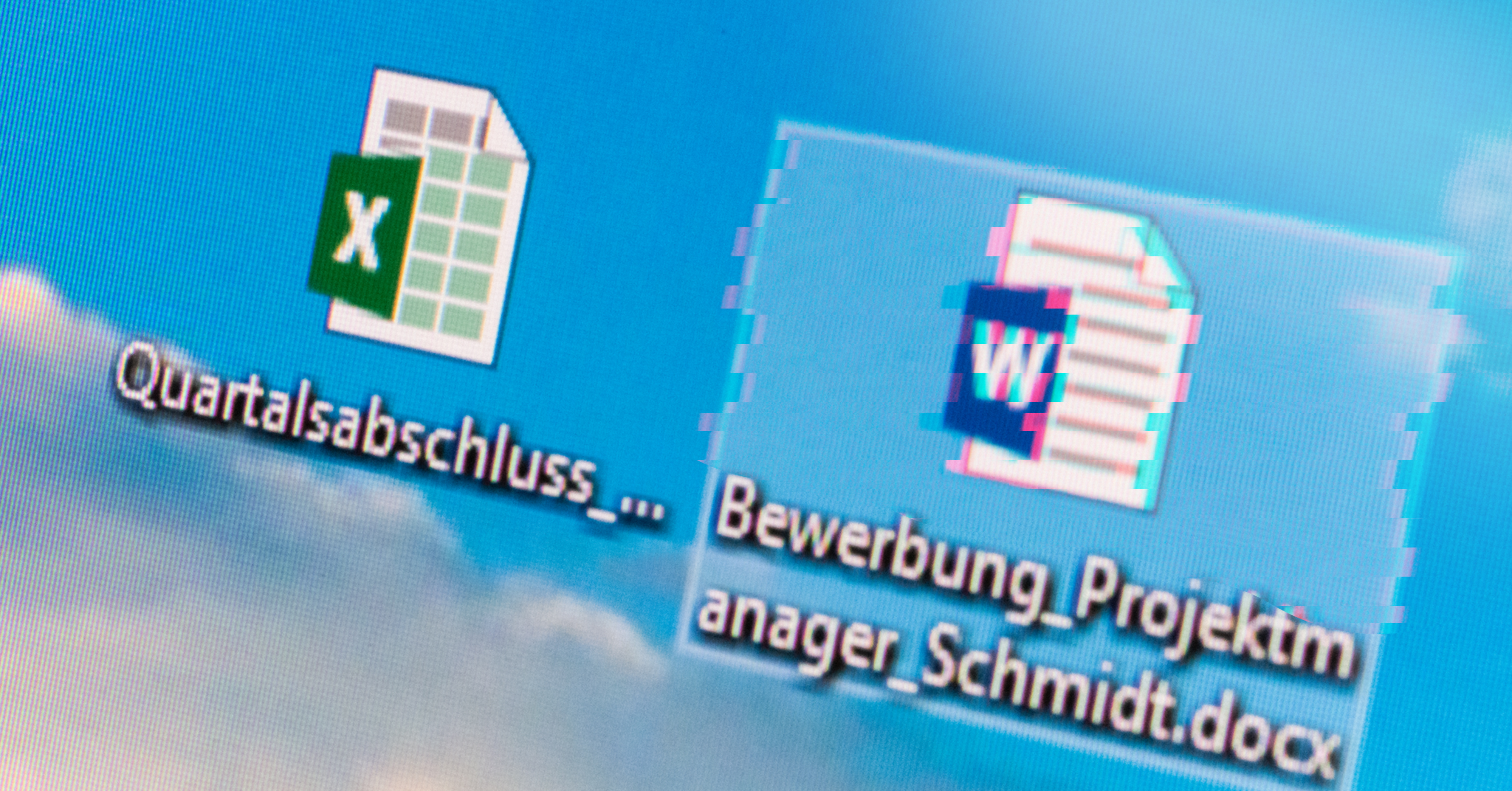

Zwar hat das Unternehmen zur besseren Organisation von Bewerbungsprozessen das Mailkonto bewerbungen@musterfirma.de eingerichtet. Doch die an die Bewerbungen angehängten Dokumente werden nach wie vor auf den Rechnern der Geschäftsführerin und ihres persönlichen Assistenten geöffnet. Zwei der interessantesten Rechner im Unternehmen – auch für Kriminelle. Neben dem Ordner mit den Bewerbungen liegen nämlich Dokumente wie Quartalsabschluss_2_2018-_Vertraulich.xls oder ein neues, ebenfalls noch vertrauliches Angebot für einen großen Auftrag.

Kriminelle nutzen professionelle Neugier aus

Immer wieder nutzen Kriminelle den Umstand aus, dass Personalabteilungen oder Personalverantwortliche bei Bewerbungen im Zweifel in den Anhängen nachschauen müssen, ob es sich um einen vielversprechenden Kandidaten handelt, oder nicht. Rechtlich verpflichtet alle per Mail ankommenden Bewerbungen zu öffnen sind Personaler allerdings nicht.

In den vergangenen Jahren sind die Methoden der Kriminellen zudem deutlich besser geworden. Zum einen ist die Ansprache mittlerweile professionell, immer häufiger werden gefälschte Bewerbungen sogar für konkret ausgeschriebene Stellen versendet. Rechtschreibfehler oder offensichtlich gefälschte Bewerbungen werden ebenfalls seltener. Im Fall der Goldeneye-Ransomware nutzen die Kriminellen sogar die offizielle Datenbank der Agentur für Arbeit, um korrekt aussehende Bewerbungen zu verschicken.

Unsere Geschäftsführerin hätte im September 2018 mit großer Wahrscheinlichkeit eine professionell aufgemachte Bewerbung mit dem Namen einer jungen Frau bekommen. Die E-Mails der mehrwöchigen Kampagne enthielten jeweils ein kurzes Anschreiben in der Mail und eine angehängte Zip-Datei. Darin waren zwei ausführbare Dateien enthalten. Wer eine der Dateien öffnete um die Bewerbung anzusehen bekam allerdings kein neues Personal, sondern eine verschlüsselte Festplatte.

Unternehmen sind der Gefahr nicht hilflos ausgeliefert

Um das Risiko durch mit Malware infizierte Bewerbungen zu vermindern, könnte unser Beispielunternehmen allerdings einiges tun. Unerlässlich ist der Einsatz einer aktuellen Sicherheitslösung mit Anti-Ransomware-Schutz. Ebenfalls empfehlenswert, aber technisch etwas komplexer umzusetzen, ist der Einsatz einer virtuellen Umgebung, bei der Bewerbungen in einer Art Sandkasten (Sandboxing-Umgebung) geöffnet werden, der keinen Zugriff auf den Rest des Systems hat.

Eine weitere Möglichkeit ist die Nutzung eines Bewerbermanagement-Systems. Dafür müssen Unternehmen nicht einmal eine eigene Lösung entwickeln, sondern können auf verschiedene Angebote am Markt zurückgreifen. Über das System kann der gesamte Bewerbungsprozess abgewickelt werden, auch die nachträgliche Archivierung oder Löschung von Bewerbungen ist hier geregelt. Damit können neben dem Sicherheitsproblem auch die geltenden Datenschutzgesetze adressiert werden. Nachteil: Für Bewerber ist der Einsatz eines solchen Systems nicht immer komfortabel, weil meist der gesamte Lebenslauf noch einmal in das jeweilige Format übertragen werden muss.

Tipps für Unternehmen:

1) Schon in der Ausschreibung klare Vorgaben für das Format der Bewerbung machen. In der Regel sollten lediglich PDFs akzeptiert werden. Andere Office-Dokumente wie .doc enthalten häufig bösartige Makros und sind für Bewerbungen in der Regel nicht notwendig.

2) Wenn möglich sollten zum Anschauen der Bewerbung keine Rechner eingesetzt werden, die Zugriff auf vertrauliche oder unternehmenskritische Ressourcen haben. Selbst ein iPad mit Tastatur eignet sich für diesen Zweck. Größere Unternehmen können eine Bewerbersoftware nutzen oder eine Sandbox-Umgebung einrichten. Der Endpoint sollte durch Antivirensoftware abgesichert werden.

3) Bewerbungen mit für diesen Zweck ungewöhnlichen Dateiformaten sollten umgehend gelöscht werden. Dazu gehören insbesondere .jscript, .exe oder Bewerbungen, die die Java-Runtime erfordern.