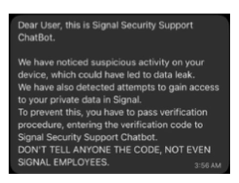

Auch ein ansonsten als sicher geltender Messenger wie Signal ist nicht immun gegen Social Engineering. Darauf weist eine aktuelle Warnung des Bundesamtes für Verfassungsschutz (BfV) hin. Die Täter versuchen hier entweder, das Konto vollständig zu übernehmen oder ein weiteres Gerät zu autorisieren, um unbemerkt Nachrichten mitlesen zu können.

Was haben die Täter vor?

Ziel der mutmaßlich staatlich gelenkten Akteure ist es, nachrichtendienstliche Erkenntnisse zu gewinnen. Wer auf die Phishing-Masche hereinfällt, riskiert den Verlust vertraulicher Informationen. Daher ist es wichtig, sofort skeptisch zu werden, wenn Anwender ungewöhnliche Nachrichten erhalten oder Aktivitäten auf dem Smartphone feststellen. Das gilt insbesonderen dann, wenn Signal im beruflichen Umfeld zum Einsatz kommt; denn gerade im Moment such viele Menschen auch im privaten Umfeld nach Alternativen zu bisher genutzten Messengern, bei denen der Anbieter nicht in den USA beheimatet ist.

Wirksamster Schutz: Wissen um die Gefahren

Gerade vor dem Hintergrund dieser aktuellen Angriffe ist es immens wichtig, Angestellte in leitenden Positionen in diesen Dingen zu schulen und ihnen diese Informationen zugänglich zu machen. Denn auch die beste Sicherheitssoftware der Welt kann Social-Engineering-Angriffe nicht abfangen. Durch geeignete Schulungsmaßnahmen sowie eine eindeutige Klassifikation von (Unternehmens-)Daten lässt sich ein Verlust von Daten erschweren. Das ist gerade in Bereichen wie Politik, Journalismus und Militär wichtig. Erhalten Angreifer Zugriff auf vertrauliche oder geheime Informationen, dann kann das nicht nur politische und gesellschaftliche Auswirkungen haben, sondern auch gezielt Einzelpersonen in akute Lebensgefahr bringen.

Wer sich nicht sicher ist, ob ein anderes Gerät autorisiert ist, kann in der Signal-App unter Profil / Einstellungen / Verbundene Geräte nachschauen, ob andere Geräte Zugriff auf das Konto haben.