Infektionsvektor: Das klassische trojanische Pferd

Einer der Hauptaspekte, in denen sich Manamecrypt von den Verschlüsselungstrojanern der letzten Wochen unterscheidet: Das aktuelle Sample wurde nicht etwa als E-Mail Anhang versendet oder durch ein Exploit Kit verteilt, sondern es kam als Zugabe zu einer legitimen Software, als Bundling, kann somit als ein klassisches trojanisches Pferd eingestuft werden. Das Bundle bestand aus einem legitimen, funktionierenden und auch signierten µTorrent Client sowie der Malware-Komponente.

- Bundle: c71c26bf894feb5dbedb2cf2477258f3edf3133a3c22c68ab378ba65ecf251d3

- G DATA Erkennung: Gen:Variant.MSIL.Lynx.13

- Dropped µTorrent Client: b7579ad8dfa57512a56e6ff62ae001560c00a4ebb9faa55086a67d30fbb1eea6

- G DATA Erkennung: Win32.Application.OpenCandy.G

- Dropped Ransomware: 4486a1aaa49d8671826ff4d0d5c543892e1a3f0019e7f041032531ff69839bc9

- G DATA Erkennung: Trojan.GenericKD.3048538

Interessant: Durch einen Fehler im Code wird der µTorrent Client als uTorrent.exeuTorrent.exe abgespeichert anstatt unter seinem eigentlichen Namen, uTorrent.exe. Außerdem wird der Client von G DATA Produkten als Win32.Application.OpenCandy.G erkannt.

Win32.Application.OpenCandy.G ist ein Potentiell Unerwünschtes Programm (PUP). Es wird neben legitimer Freeware wie verschiedenen DVD Playern, PDF Readern, Archivierungsprogrammen und mehr installiert, die mit dem unerwünschten Extra zusammen verpackt wurden. Die Software, die als Win32.Application.OpenCandy.G erkannt wird, wird von SweetLabs entwickelt, einer Firma aus San Diego, USA. Dieses PUP verändert das Browserverhalten, indem es die Startseite und auch die Suchmaschineneinstellungen verändert. Es leitet den Benutzer auf potentiell unerwünschte Webseiten um und zeigt außerdem Pop-Ups an. Der Grund für all diese Veränderungen: Generierung von Profit durch die Anzeige von Werbeeinblendungen.

So arbeitet Manamecrypt auf dem Rechner

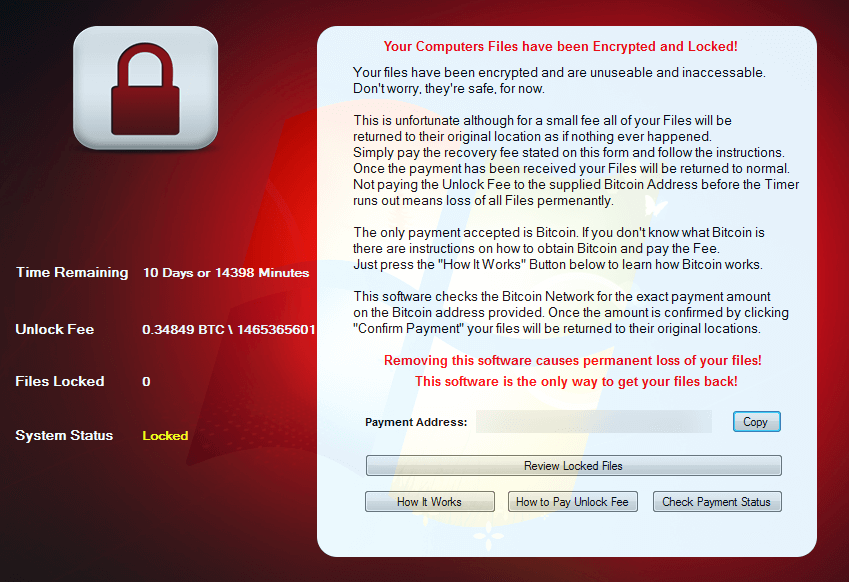

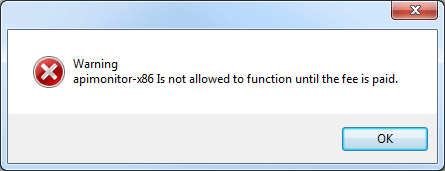

Der Schädling hat mehrere Funktionen: Einerseits verschlüsselt er Dateien des Benutzers, andererseits blockt er die Ausführung einiger Programme auf dem infizierten Rechner, was bisher so nicht in Erscheinung getreten ist.

Die Verschlüsselung unterscheidet sich wesentlich von denen, die uns in den letzten Wochen von Locky, Petya oder auch Teslacrypt geläufig waren. Manamecrypt nimmt die für ihn relevanten Dateien und kopiert sie in ein .RAR (eine Archiv-Datei, ähnlich wie .ZIP), was er dann mit einem Passwort verschlüsselt. Die Originaldateien werden von der Festplatte gelöscht. Dabei hat der Schädling es auf folgende Dateitypen abgesehen:

*.3g2 *.3gp *.7z *.asf *.avi *.doc *.docx *.flv *.gif *.jpeg *.jpg *.m4v *.mov *.mp4 *.mpeg *.mpg

*.pdf *.png *.ppd *.pps *.ppt *.pptx *.psd *.qt *.rm *.tiff *.txt *.wmv *.wpd *.wps *.xlr *.xls *.xlsl *.zipNeben der Funktion der Verschlüsselung blockt Manamecrypt das Ausführen von Programmen, die bestimmte Ausdrücke im Prozessnamen beinhalten. So wurde beispielsweise eine benutzte Analysesoftware blitzschnell von der Schadsoftware beendet:

Wenn die Ransomware nämlich ein Fenster mit einem der folgenden Strings findet, dann wird der dazugehörige Prozess beendet:

| ad-aware | registry editor | |

| amazon | game | rune |

| anti virus | shop | |

| anti-virus | internet security | sophos |

| antivirus | kaspersky | steam |

| avg | lol | system configuration |

| avira | mcafee | system restore |

| bitdefender | meetme | task manager |

| bullguard | monitor | trend micro |

| comodo | netflix | tumblr |

| debugger | norton | |

| dr.web | obfuscator | vimeo |

| ebay | origin | vipre |

| eset | youtube | |

| f-secure | registry |

Tech-Details

Wird die Datei ausgeführt, erstellt sie einen Eintrag in HKCU\Software\Microsoft\Windows\CurrentVersion\Run mit dem Namen „software“ um beim Booten gestartet zu werden.

Bei der Ausführung werden folgende Dateien erstellt:

%APPDATA%\cryptohost.exe (Die eigentliche Ransomware, eine Kopie des eigentlichen Samples)

%APPDATA%\processor.exe (Die WinRAR-Commandline Tools)

%APPDATA%\files (Eine Liste von Dateinamen mit verschlüsselten Dateien)

%APPDATA%\[Verschlüsseltes_RAR_mit_generiertem_Namen]

Außerdem wird in der Registry folgender Schlüssel angelegt „HKCU\Software\VB and VBA Program Settings\software\setting\“, worin die Eigenschaften wie zu bezahlende Bitcoin und verbleibende Zeit gespeichert werden.

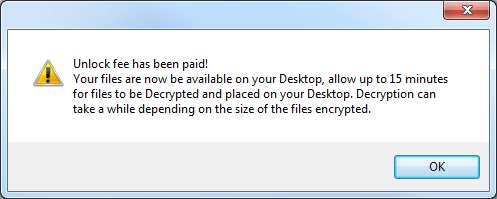

Beim Entschlüsseln wird die processor.exe wie folgt aufgerufen: „processor X -o+ -pVerschlüsselterRarArchivDateinameBenutzerName VerschlüsselterRarArchivDateiname.rar C:\Users\BenutzerName\Desktop“.

Das Befreien der Dateien ist aktuell möglich!

In der aktuellen Implementierung ist die Ransomware tatsächlich angreifbar. Betroffene Nutzer können ihre Dateien wiederherstellen. Das Passwort für das erstellte .rar setzt sich zusammen aus folgenden Komponenten:

SHA1Hash(Win32_processor.processorID + VolumeSerialNumber_Laufwerk_C + Win32_BaseBoard.SerialNumber) + username

Researcher von PCRisk.com hatten berichtet, dass das Passwort ihres Samples aus „dem Namen der .RAR-Datei + dem Computernamen“ gebildet wird. In unserer Untersuchung es ist die Kombination aus dem Namen der .RAR-Datei und dem Benutzername, nicht dem Computername.

Die SHA1 ist dabei der Name der .RAR-Datei und der Benutzername kann mit folgendem Befehl herausgefunden werden: Windows-Taste + R drücken; dann cmd eingeben; dann echo %username% eingeben. Der angezeigte String ist der Benutzername.

Beispiel: Die .RAR-Datei heißt 123456789ABCDE und der Benutzername ist MMustermann, dann ist das einzugebende Passwort 123456789ABCDEMMustermann

Fazit

Ransomware bleibt eine der auffälligsten Bedrohungen der aktuellen Wochen. Manamecrypt/Cryptohost unterscheidet sich in einigen Aspekten von den bisher beobachteten Schädlingen – Verbreitungsweg, Verschlüsselungsmethode und das Blockieren von Programmen fallen hier besonders auf. Außerdem ist es den Experten in diesem aktuellen Fall sehr zeitnah gelungen, eine Entschlüsselung möglich zu machen. Nichtsdestotrotz ist die Prävention das Mittel der Wahl im Kampf gegen Verschlüsselungstrojaner und dazu legen die nachfolgenden Tipps einen wichtigen Grundstein.

So können Sie sich schützen: Vorbeugung ist der Schlüssel

Die Infektion mit einem solchen Verschlüsselungs-Trojaner ist für die betroffenen Anwender und Unternehmen fatal und in vielen Fällen ist eine Entschlüsselung der Daten ohne die passenden Schlüssel extrem ressourcen-aufwändig, wenn nicht sogar unmöglich. Im Fall von Manamecrypt/Cryptohost konnte für die aktuellen Angriffe schnell eine Entschlüsselungsroutine gefunden werden.

Die Zahlung des Lösegeldes ist keine Garantie dafür, dass die Daten von den Angreifern wieder entschlüsselt werden! Ein Erpresser kann plötzlich mehr Geld für die Herausgabe der Daten fordern oder über eine „Hintertür“ im System zu einem späteren Zeitpunkt nochmals die Daten verschlüsseln und wiederum Geld fordern - selbst wenn er zunächst sein Versprechen zu halten scheint und die Daten freigibt. Manamecrypt ist in den bisherigen Untersuchungen nicht, wie andere Schädlings-Familien, durch eine solche Backdoor aufgefallen.

Die geforderte Zahlung wird in aller Regel über e-Payments abgewickelt werden, die anonymisierte Konten und Zahlungsmodelle bereitstellen - wie in diesem Falle: Bitcoins. So kann das gezahlte Geld nicht zurückgefordert –oder verfolgt werden, sollte der Erpresser trotz Zahlung keinerlei Aktion zur Entschlüsselung unternehmen. Mit einer Zahlung geht man also in mehrfacher Hinsicht ein Risiko ein.

Daher ist es besonders wichtig, dass vorbeugende Maßnahmen gegen diese Art von Schadcode getroffen werden und Sie sich eines ganzheitlichen Sicherheitskonzepts bedienen:

Benutzen Sie eine umfassende Sicherheitslösung

Entscheiden Sie sich für eine umfassende Lösung, die neben einer Antivirus Software unter anderem auch proaktive Technologien beinhaltet, um bisher unbekannte Gefahren abzuwehren. Selbstverständlich sollte die Schutz-Software auch das E-Mail-Postfach untersuchen. Halten Sie die auf dem Rechner installierte Antivirus Software immer auf dem aktuellen Stand.

Laden Sie Software nur von den Herstellerseiten

Im aktuellen Fall wurde die Ransomware-Komponente mit einem legitimen Programm zu einer ausführbaren Datei verpackt - ein klassisches Trojanisches Pferd. Wir raten dazu, benötigte/gewünschte Software nur von den Webseiten der Hersteller herunterzuladen oder von vertrauenswürdigen Portalen und in aller Regel nicht von Drittanbietern.

Erstellen Sie Backups

Regelmäßige Backups sorgen dafür, dass man weniger von den Daten auf dem Rechner abhängig ist. Das ist nicht nur im Fall eines Schadcodebefalls von Vorteil, sondern auch wenn ein technischer Ausfall des Systems vorliegt. Speichern Sie die Backups „offline“, also abgekoppelt vom benutzten Rechner. Es gibt Ransomware, die die aufbewahrten Daten in Netzlaufwerken, angesteckten USB-Sticks, verbundenen externen Festplatten sowie in der Cloud aufspürt und verschlüsselt.

Führen Sie Updates durch

Softwareprogramme enthalten kleine aber auch große Bugs, die mit der Zeit gefunden und entfernt werden. Nachdem die Entwickler das Programm nachgebessert („gepatched“) haben, erwarten sie von den Endverbrauchern, dass sie das Produkt aktualisieren. Malware, und damit auch Ransomware, kann über nicht geschlossene Sicherheitslücken auf einen Computer eingeschleust werden.

Endbenutzer sollten in regelmäßigen Abständen nach Updates oder Patches Ausschau halten und diese, falls vorhanden, auch umgehend installieren. Häufig bieten Programme und Betriebssysteme automatisierte Verfügbarkeitsprüfungen für Updates an und machen es dem Benutzer dadurch leichter, auf dem aktuellen Stand zu bleiben. Im Unternehmensumfeld redet man in diesem Fall von Patch Management. Die Liste der zu aktualisierenden Software umfasst neben den installierten Programmen auch das Betriebssystem und vor allem den Browser sowie alle möglichen Plug-Ins, die mit dem Browser in Verbindung gebracht werden können.

Prüfen Sie E-Mail-Anhänge, bevor Sie sie öffnen

Im Falle von z.B. Teslacrypt und auch Locky, sind E-Mails ein Einfallstor für diese Art von Schadcode. Deshalb sollte man niemals unbedacht Anhänge von nicht bekannten Quellen öffnen. Erst recht nicht, wenn es sich dabei um eine ausführbare Datei handelt. Heutzutage blocken viele E-Mail-Dienste den Versand und auch Empfang ausführbaren Dateien, daher wählen die Angreifer den indirekten Weg, indem sie die Adressaten dazu bringen, auf einen Link zu klicken oder die Dateien in Archive verpacken, wie in diesem aktuellen Fall.

Widerstehen Sie dem Drang, die Neugier zu befriedigen unbedingt, auch wenn Sie anscheinend gerade eine Mahnung oder gar Gehaltstabelle erhalten! Auch Anhänge von firmeninternen Personen kritisch beäugen. Absender kann man fälschen.

Wenn Sie den Absender kennen oder zumindest Kontaktdaten zu ihm finden, dann fragen Sie auf einem zweiten Kanal (z.B. Telefon) nach, ob die Mail tatsächlich von ihm/ihr kommt, bevor Sie die Anhänge öffnen.

Deaktivieren Sie die automatische Ausführung von Makros

Die Ausführung von Makros ist aus Sicherheitsgründen in modernen Microsoft Office-Produkten standardmäßig deaktiviert. Überprüfen Sie, welche Einstellungen für Ihr genutztes Produkt vorgenommen wurden und passen Sie sie gegebenenfalls an. Eine automatische Ausführung von Makros wird auch von Microsoft nicht empfohlen.