Aus Fehlern lernen

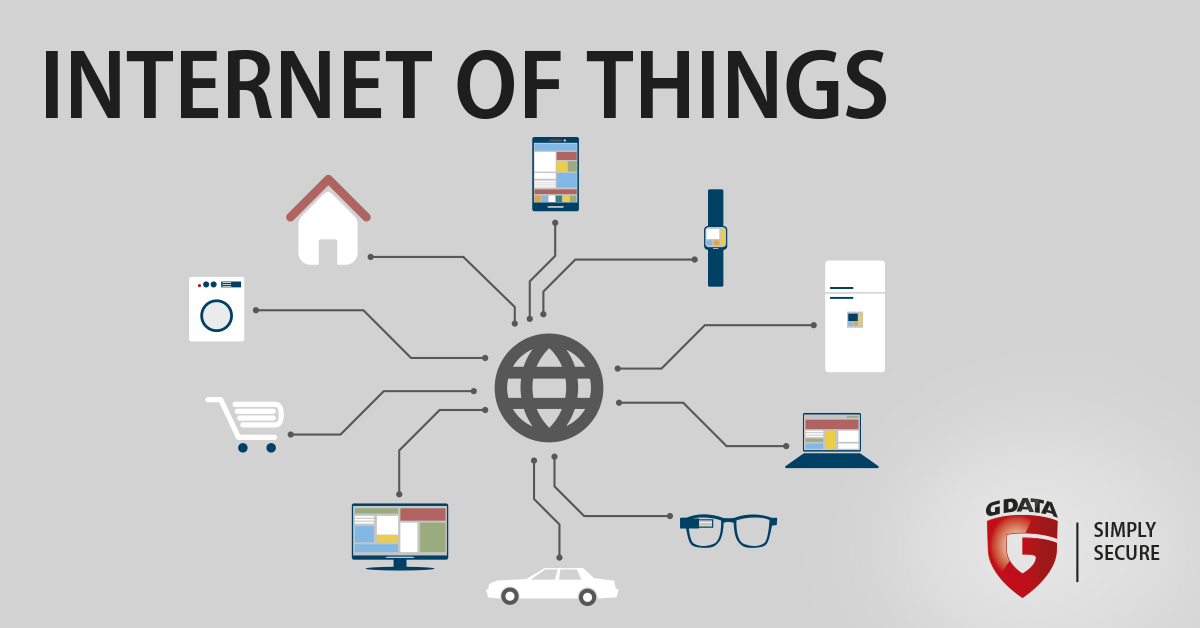

Industrie 4.0 wird häufig auf verschiedenen Ebenen mit dem Internet der Dinge, dem Internet of Things (IoT) in Verbindung gebracht. Intelligente Küchengeräte, uns ständig am Handgelenk begleitende Messuhren, vernetzte Autos und noch viel mehr. All das ist inzwischen häufig in unseren Alltag integriert.

Aus unserer Erfahrung heraus zeigt sich, dass auch bei diesen intelligenten Dingen sichere Update-Mechanismen, Passwort-Schutz, Authentifizierung zwischen Geräten und die Wahl von sicheren Übertragungsprotokollen und viele Dinge mehr leider wiederholt nicht beachtet werden. IT-Sicherheit wird jedoch bisher im IoT-Kontext häufig nicht als großes Problem eingestuft und aus verschiedenen Gründen gern hinten angestellt. Diese Grundeinstellung öffnet den Angreifern Möglichkeiten zum Missbrauch. Die zuvor erwähnte Studie macht Mut, dass sich dieses Bewusstsein mit Blick auf die Industrie 4.0 wandelt.

Daher gilt es hier das Thema Sicherheit schon im Entwicklungsprozess der einzusetzenden Gerätschaften und Netzwerke, ernst zu nehmen und mit Priorität zu behandeln. Insbesondere die Entwickler von Firmware und Software müssen Regeln befolgen. Das Rad muss ja nicht neu erfunden werden; in vielen Fällen werden Technologien verwendet, die sich im Internet bewährt haben. Ebenso bewährt sind systematische Angriffe auf Protokolle, Dienste und Plattformen. Hier kann, oder besser muss, man also schon aus dem Bekannten lernen.

Glücklicherweise gibt es vor allem im Bereich IoT keine standardisierten Plattformen für intelligente Geräte, was die Angreifer und Malware-Entwickler etwas ausbremst, denn für welches Betriebssystem sollten sie sich beispielsweise entscheiden? Der Nachteil ist dabei jedoch, dass es für die meisten intelligenten Geräte auch noch keine Sicherheitssoftware gibt.

In jedem Fall: Wer Geräte aus Industrieanlagen in diesen vernetzten Kontext stellt, sollte die etablierten Angriffe kennen, dabei auch gerne mal die Sicht eines Angreifers einnehmen, und die bewährten Gegenmaßnahmen bei der Entwicklung von allen Geräten, die eine IP-Adresse haben, berücksichtigen. Eine fundierte Ausbildung und vor allem auch kontinuierlicher Fortbildung aller Beteiligten sind in diesem Zuge unerlässlich! Dabei ist die Interdisziplinarität von Mitarbeitern eine willkommene Qualität, denn dann wissen sie auch über den Tellerrand hinauszublicken und andere Sichtweisen mit in ihre Arbeit einfließen zu lassen.

Sicherheit, von Beginn an

„Sicherheit ist nicht irgendeine Art von Feenstaub, den man auf sein Produkt streuen kann, nachdem es programmiert wurde.“ Dr. Paul Vixie, Internetpionier, auf den Internet Security Days 2015.

Allzu häufig sind Entwickler dazu gezwungen, Produkte unfertig auszuliefern, da ein Release unwiderruflich geplant wurde und der Markt das Produkt verlangt. Die Entwicklung zur eigentlich fertigen Version findet dann statt, während das Produkt schon auf den Geräten des Verbrauchers im Einsatz ist. Leider stellen wir immer wieder fest, dass sich Hersteller vor allem um die Funktionen und die Benutzerfreundlichkeit der Geräte kümmern und ein weniger ausgeprägtes Sicherheitsbewusstsein haben. Wünschenswert wären jedoch integrierte Sicherheitskonzepte, auch „Security by Design“ genannt.

Die Entwicklung ist ganz sicher die Basis für eine funktionierende und sichere Umgebung, doch selbstverständlich stellt sich an diesem Punkt auch die Frage, wer schlussendlich im Betrieb für die Sicherheit verantwortlich ist. Auch hier müssen qualifizierte Fachkräfte individuelle Konzepte erarbeiten und umsetzen. Idealerweise werden Sicherheitsrichtlinien und -prozesse jedoch nicht nur von oben aufgesetzt, sondern sind Teil einer Sicherheitskultur innerhalb eines Unternehmens und reduzieren so auf jeder Ebene das Risiko.

Gemeinsam voran gehen

Just-in-time Produktion und Lieferung, agile Methoden… sie sind aus dem Arbeitsleben nicht mehr wegzudenken, doch die Sicherheit muss einen prominenten Platz in diesem nächsten Schritt der industriellen Revolution finden. Sie möchten ihre Daten sicher wissen, vor digitaler Spionage, Manipulation und Cyber-Erpressung; ebenso wie der Feuerwehrmann sich darauf verlassen möchte, dass seine Kleidung feuerfest hergestellt wurde und die schützende Stoffschicht nicht erst nächste Woche eingenäht wird.

Industrie 4.0 kann für sehr viele Geschäftsfelder und Forschungseinrichtungen ein großer Gewinn werden und sein. Wichtig ist aber die Kollaboration zwischen den unterschiedlichen Fachbereichen und Experten. Dabei soll es nicht, wie schon kritisch angemerkt wurde, nur um eine Idee auf dem Reißbrett gehen, sondern das Vorhaben soll zu einer lebendigen Entwicklung werden, die zukunftsweisende Fortschritte für alle Beteiligten bedeutet.Wir haben jetzt die Chance, einer im Aufbau begriffenen neuen Technologie-Entwicklung grundlegende Sicherheitsmerkmale mit in die Infrastruktur aufzunehmen. Und diese Chance sollten wir nutzen. Und dann sind wir wieder bei dem Konzept „Intelligent“: Abgesehen von Smart Grids, Smart Factorys, Smart Citys, Smart Cars, Smart usw. brauchen wir auch Smart Security.