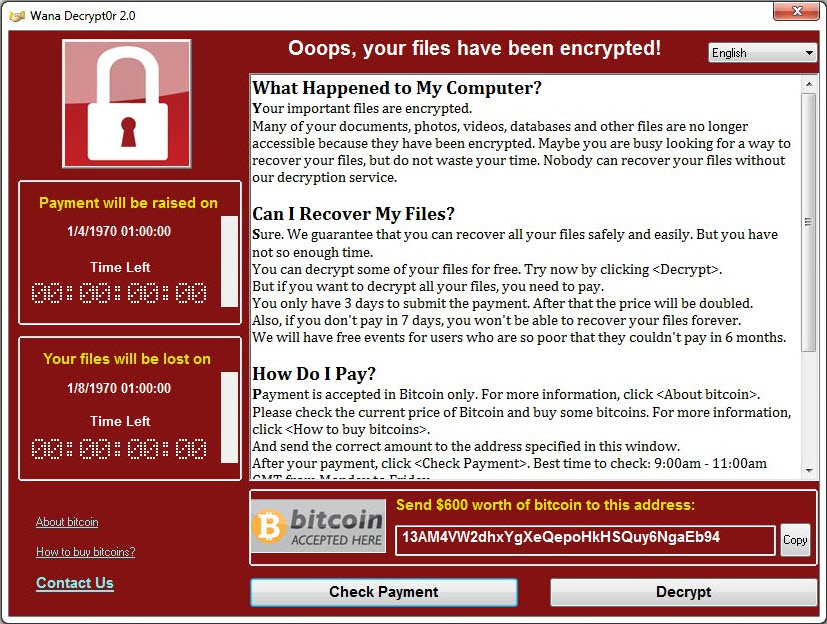

Bei der Analyse einer neuen Version der GandCrab-Ransomware haben G DATA Sicherheitsforscher ein ganzes Netzwerk krimineller Aktivitäten entdeckt, die aus einem zusammenhängenden IP-Bereich aus der Ukraine heraus betrieben werden. Die vermutlich unter falscher Adresse registrierten IP-Adressen zeigen Hinweise auf illegales Cryptojacking, Phishing-Seiten und Dating-Portale. Zuletzt wurde GandCrab in Version 4 gegen Personalabteilungen eingesetzt.

Ransomware wird in Untergrundforen an Kriminelle verkauft oder vermietet. Das ist wohl auch im Falle von GandCrab v5 so. Allerdings will die Person hinter der IP-Adresse sich offenbar nicht auf nur eine kriminelle Aktivität verlassen, um Einnahmen zu generieren.

Analyse des Cybercrime-Bauchladens

Das Installationsprogramm für die Malware kommuniziert durchgängig mit der IP-Adresse 92.63.197.48. Aus dem IP-Bereich heraus werden verschiedene Daten abgerufen und Anweisungen an die Malware gesendet. Eine Analyse der benachbarten IP-Adressen zeigt allerdings, dass hier neben der Ransomware noch zahlreiche andere Dienste gehostet sind, die allesamt auf den Namen „Fop Horban Vitalii Anatoliyovich“ registriert sind. Darunter sind zahlreiche inaktive Dating-Domains, aber auch betrügerische Angebote, wie Frim0ney.info.

Unter der Domain wex.ac wurde zudem ein Klon der Bitcoinbörse wex.nz aufgesetzt. Hier sollen, vermutlich per Phishing, Zugangsdaten erbeutet werden. Im Forum Bitcointalk berichtet ein Nutzer, dass er von der Seite eine Aufforderung bekommen habe, zahlreiche persönliche Daten in ein Webformular einzutragen, darunter Kopien seines Personalausweises. Begründet wurde die Neueingabe der persönlichen Daten mit einem angeblich notwendigen Umzug der Plattform auf eine neue Domain. Seriöse Anbieter würden Nutzer allerdings nicht auf solche Weise zur Neueingabe persönlicher Daten auffordern.

Außerdem kann unter der IP-Adresse eine JSON-Datei abgerufen werden, die darauf hindeutet, dass der Inhaber auch auf zahlreichen Computern Cryptojacking betreibt, also illegales und geheimes Mining von Kryptowährungen. Cryptojacking wurde von den G DATA SecurityLabs im ersten Halbjahr 2018 als eine der größten und aufsteigenden Gefahren identifiziert. Unklar ist, ob der GandCrab-Installer selbst in einigen Fällen auch Kryptomining-Malware herunterlädt. Alternativ können die Miner auch im Hintergrund anderer Webseiten laufen. Die Datei zeigt aktuell bis zu 4000 infizierte Systeme an.

Ethereum-Scam

In der IP-Range findet sich ein weiterer betrügerischer Dienst. Der Hype um Kryptowährungen seit 2017 hat dazu geführt, dass Kriminelle sich in Kryptowährungs-Scams versuchen. Dabei wird Nutzern suggeriert, dass sie Einheiten von Währungen wie Monero, Bitcoin oder Ethereum an eine Wallet überweisen sollen und dafür als Belohnung eine deutlich größere Menge an Kryptowährungen zurückbekommen. Ein solcher Scam findet sich unter der IP-Adresse 92.63.197.127. Nutzer sollen für Überweisungen zwischen 0,5 und 20 Ether (ETH) eine Belohnung in Höhe von 5-200 ETH bekommen.

Andere Unterseiten in der IP-Range versuchen sich eher im klassischen Scammer-Business. So werden auf Foren zahlreiche Backlinks generiert, um das Google-Ranking verschiedener Angebote zu verbessern. Weitere Domains in dem Umfeld erhalten einer Untersuchung mit dem Traffic-Analyse-Tool Similarwerb zufolge einen großen Teil ihrer Zugriffe vor allem über Verlinkungen in E-Mails. Es ist daher anzunehmen, dass sie als Landingpages für Spam-Aussendungen dienen.

Der Fall zeigt exemplarisch, dass Cyberkriminelle sich zunehmend nicht nur auf eine einzige Malware oder Vorgehensweise spezialisieren, sondern einen ganzen Bauchladen an verschiedenen Angriffen und Betrugsmethoden aufbauen. Mit proaktiven Next-Gen Technologien von G DATA können Nutzer auch gegen solche Bedrohungen abgesichert werden.

Lesen Sie hier die vollständige Analyse des GandCrab-Loaders und des ukrainischen Cybercrime-Hotspots [PDF, englisch]