G DATA-Sicherheitsexperten ist es erstmals gelungen, einen mit neuartigen Methoden obfuskierten Malware-Downloader in freier Wildbahn zu identifizieren und zu untersuchen. Dabei werden Batch- und Powershellbefehle so versteckt, dass diese selbst für erfahrene Analysten nicht sofort erkennbar sind. Malware-Autoren verwenden Obfuskierungstechniken, um die Analyse per Reverse-Engineering zu erschweren und so ihre Spuren zu verwischen.

„Diese Art der Obfuskierung haben wir bislang noch nie bei einer Malware im realen Einsatz gesehen“, sagt G DATA Malwareanalyst Sascha Curylo, der den Code schließlich knacken konnte. „Als wir das Sample das erste Mal angeschaut haben, dachten wir zuerst, wir hätten die Datei falsch exportiert. Erst nach eingehender Analyse konnten wir die Befehle identifizieren.“

Tatsächlich wirkt der exportierte Code zunächst wie eine zufällige Ansammlung von Buchstaben und Zahlen. Viele der Leerzeichen, Kommata und einige andere Zeichen werden allerdings von der Windows-Kommandozeile gar nicht interpretiert und können daher entfernt werden, ohne dass das Ergebnis verändert wird, sagt Curylo. Nach dieser Behandlung ist der Ausdruck dann für Analysten besser zu interpretieren. Bestimmte wiederkehrende Muster bei den langen Zahlenketten deuteten zum Beispiel darauf hin, dass es sich im Resultat um eine URL handelt, die für weitere Anweisungen kontaktiert wird.

Befehle werden per „Dosfuscation“ versteckt

Nach eingehender Analyse zeigt sich, dass der Malware-Downloader eine neuartige Methode nutzt, um den eigentlichen Schadcode zu verstecken. Erstmals beschrieben wurde diese unter dem Namen Dosfuscation von dem Sicherheitsforscher Daniel Bohannon [PDF]. Dabei werden Substrings und Zahlenangaben genutzt, um aus einzelnen Buchstaben Befehlsketten zusammenzubauen. Bislang war allerdings kein Schadcode-Sample bekannt, dass diese Methode für aktive Angriffe nutzt.

Das von G DATA analysierte Sample wurde unter dem Namen Rechnungs-Details-DBH[zufällige Zahlenfolge].doc von einem Kunden eingesendet. Bei Virus Total sind zahlreiche weitere Dokumentnamen mit der gleichen Malware zu finden, die meisten versuchen, Namen von Rechnungen nachzuahmen. Die Word-Datei führt bei unserem Sample ein Makro aus, das selbst obfuskierten Code enthält.

Obfuskierung - Was ist das?

Unter Obfuskierung werden verschiedene Techniken verstanden, um den Quellcode eines Programmes so zu verändern, dass er von Analysten nur schwer analysiert werden kann. Der Aufwand für reverse-engineering einer Malware steigt damit deutlich an. Außerdem kann der Schadcode durch automatische Analysen nicht so einfach erkannt werden. Um Code zu obfuskieren können etwa einzelne Buchstaben durch andere ausgetauscht werden, außerdem können einzelne Bestandteile eines Programms oder Dateien verschlüsselt werden.

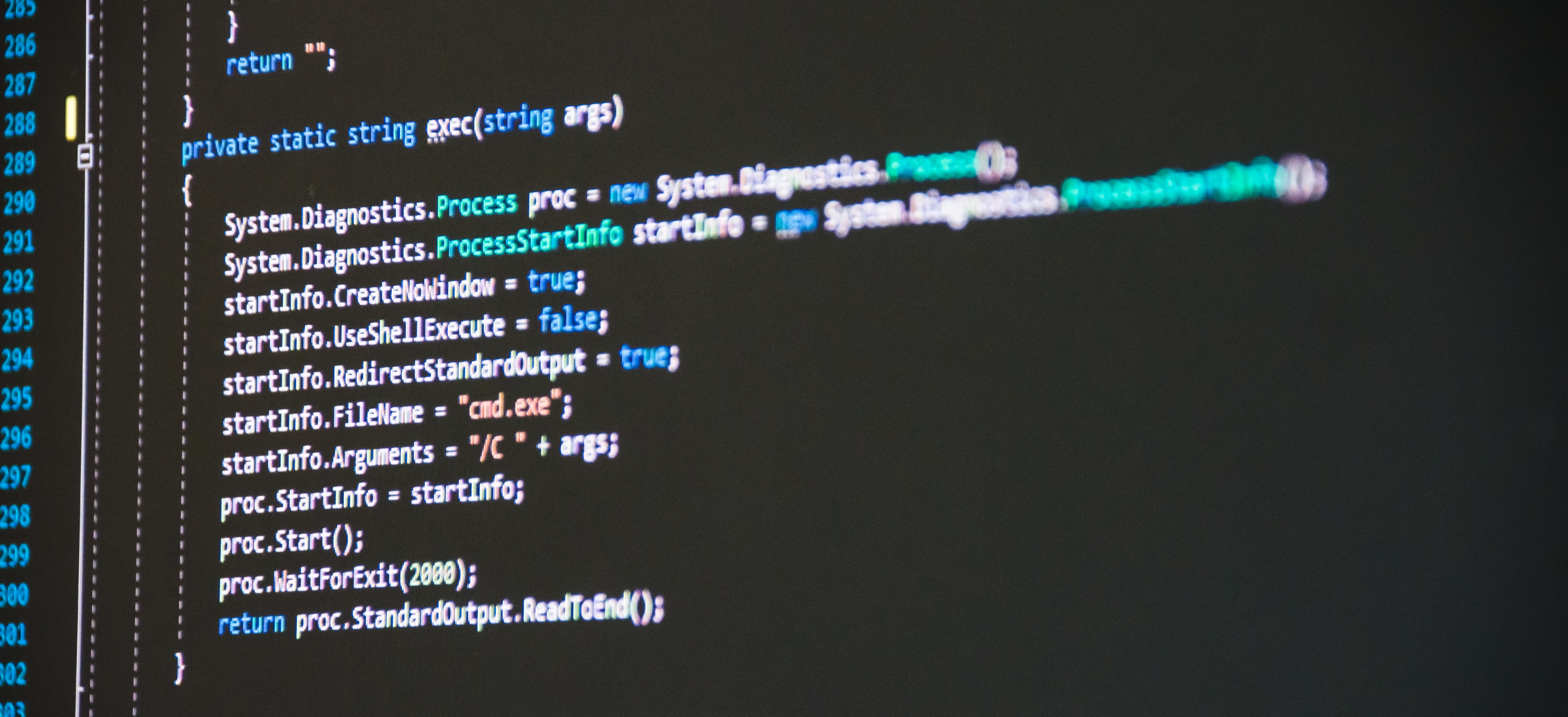

Dieses Makro startet dann den obfuskierten Batchcode, mit dem die Kommandozeile geöffnet und gesteuert wird. Hier wiederum wird dann ein Powershell-Downloader gestartet und ein weiterer Downloader mit dem Namen Emotet heruntergeladen. Die Malware wurde zunächst als Bankingtrojaner genutzt, hat sich mit der Zeit aber zu einem modularen Downloader und Infostealer entwickelt. Details dazu finden sich in unserem Blogbeitrag.

Als eigentlicher Payload kommt bei dem aktuellen Angriff eine weitere Malware mit dem Namen Trickbot zum Einsatz, die vor allem für Angriffe auf Onlinebanking bekannt ist. Trickbot wird durch die Emotet-Malware heruntergeladen.

Informationen für Forscherkollegen:

SHA256: 880dbab81729e3cd7cd1bd64023de55f2a6ac4e0d08ebbf2b30722d06933c8a8

MD5: 41ce357e792fdbc426609aa1dbc8416a