njRAT ist ein Trojaner („RAT“ = Remote Access Tool), der einen recht großen Funktionsumfang bietet und einem Angreifer zahlreiche Möglichkeiten gibt, ein System durch eine installierte Hintertür auszukundschaften. Hierzu muss ein Krimineller lediglich in der Bedienoberfläche eine Clientsoftware generieren (die „Payload“) und diese einem Opfer unterschieben. Alle verfügbaren Funktionen können bei Erstellung des eigentlichen Trojaners einfach per Mausklick ausgewählt werden.

Wird die Payload auf dem Zielsystem ausgeführt, hat man praktisch vollen Zugriff auf das infizierte System: Beispielsweise kann der Rechner dazu veranlasst werden, eine bestimmte Webseite zu besuchen (auf der zum Beispiel weitere Malware hinterlegt sein kann) oder Zugang zur gesamten Verzeichnisstruktur des Systems zu erhalten. Wer möchte, kann njRAT auch so konfigurieren, dass USB-Laufwerke infiziert werden. Damit lässt sich eine Hintertür auch auf andere Rechner sowie in Firmennetzwerke einschleusen - ein weiterer Grund, gerade in Unternehmensnetzwerken die Verwendung solcher Datenträger zu regulieren, damit niemand versehentlich oder absichtlich das Firmennetz kompromittieren kann.

Die aktuelle Version von njRAT mit dem Spitznamen „Lime Edition“ hat einige neue Funktionen erhalten. Als Reaktion auf den aktuellen Bitcoin-Boom verfügt der Trojaner in seiner aktuellen Version auch über einen Bitcoin-Grabber, der einem Opfer sein Kryptogeld stehlen kann. Es gibt auch eine Möglichkeit, alle infizierten Rechner einen DDoS-Angriff gegen ein bestimmtes System, wie etwa einen Webserver, durchführen zu lassen. Mit wenigen Klicks erhalten alle infizierten Rechner den Befehl, das Ziel mit Anfragen zu überfluten, bis es nicht mehr reagieren kann. Zudem verfügt das Tool nun auch über ein Ransomware-Modul, mit dem der Rechner gesperrt und ein Lösegeld erpresst werden kann. Verschlüsselte Dateien haben die Dateiendung *.Lime.

G DATA-Kunden sind mehrfach geschützt

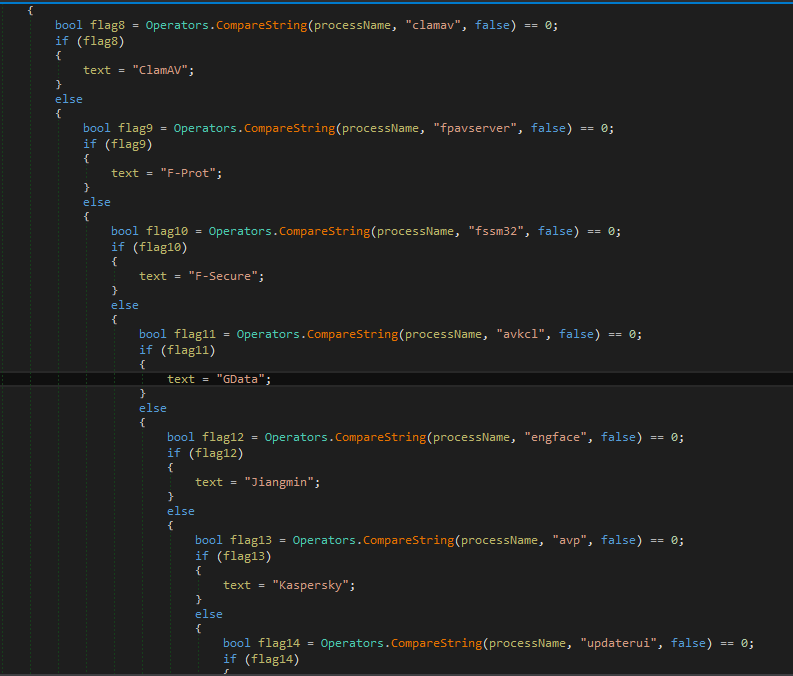

Die mit dem Werkzeug erstellte Schadsoftware wird in allen G DATA-Lösungen als „Win32.Malware.Bucaspys.A“ erkannt. Zudem stoppt das AntiRansomware-Modul die Ransomware-Komponente, sobald sie gestartet wird. Wer Kryptogeld benutzt, muss sich ebenfalls keine Sorgen machen; einige G DATA-Komponenten sorgen auch dafür, dass Angreifer es schwer haben, an die Wallets von Kryptowährungen heranzukommen. In Firmennetzwerken, auf denen die G DATA Endpoint Protection eingesetzt wird, kann die Schadsoftware, die über USB-Sticks oder ähnliche Medien ins Netzwerk zu kommen versucht, von vorneherein durch den PolicyManager ausgesperrt werden.

Information für Forscherkollegen:

Sample: 4d064b89d45bffe4a1bb0b4d12abf926ed760cecc6868bc38f6f35f54b53787a

BTC-Adresse: 3AUEcSDVuECH6iB4uTwFyUVHv73z2JitTD