Das U.S. Department of Health and Human Services (HHS) berichtet, dass in zwei überregionalen Krankenhaussysteme Infektionen laufen, die auf WannaCry zurückzuführen sind. WannaCry war der auffälligste Wurm der letzten Jahre. Ein Sicherheitsforscher hat einen Weg gefunden, wie man die Verschlüsselungsfunktion von WannaCry deaktivieren kann. Der Schädling prüft zu Beginn seiner Aktivitäten, ob er Zugriff auf eine Webseite bekommt, die einen sehr ungewöhnlichen Namen hat und auch nicht existierte. Diese Abfrage war wohl gedacht, um herauszufinden, ob die Malware in einem Analysesystem läuft. Die sind häufig vom echten Internet getrennt und simulieren Antworten von Web- und Mailservern etc. Die Standardantwort ist, dass die Verbindung aufgebaut wurde. In diesem Fall deaktiviert sich WannaCry, um in der anschließenden Analyse nicht aufzufallen. Durch die Registrierung dieser Domain bekommen weltweit alle infizierten Rechner einen Verbindungsaufbau gemeldet und beenden sich bevor die Verschlüsselung beginnt. Der Schaden, den WannaCry anrichten konnte, war damit gestoppt.

Dieser Mechanismus verhindert zwar, dass die Dateien verschlüsselt werden. Die Verbreitungsfunktion ist davon aber nicht betroffen. Nach wie vor streift WannaCry durchs Internet und sucht nach Rechnern mit der EternalBlue-Sicherheitslücke im SMB-Dienst und infiziert anfällige Rechner. Damit haben auch Systeme in US-Krankenhäusern weiterhin zu tun. Der HHS empfiehlt Krankenhäusern, betroffene Rechner neu aufzusetzen, um sicher zu sein, dass keine Malware mehr aktiv ist. Damit keine Neuinfektion stattfinden kann, sollten auf bereinigten Rechnern die verfügbaren Updates des Betriebssystems durchgeführt werden. Das ist besonders wichtig für Windows 7, Windows 2003 Server und Windows 2008 Server, die von WannaCry am häufigsten befallen werden. Microsoft hat sogar für XP Patches bereitgestellt, trotz der abgelaufenen Unterstützung für XP. Obwohl WannaCry selbst auf XP-Rechnern und unter Windows 10 nicht funktioniert, sollten die aktuellen Updates eingespielt werden, bevor die nächste Malware sich aus den NSA-Leaks bedient. Einige Kandidaten stehen in den Startlöchern.

Möchtegern-WannaCrys

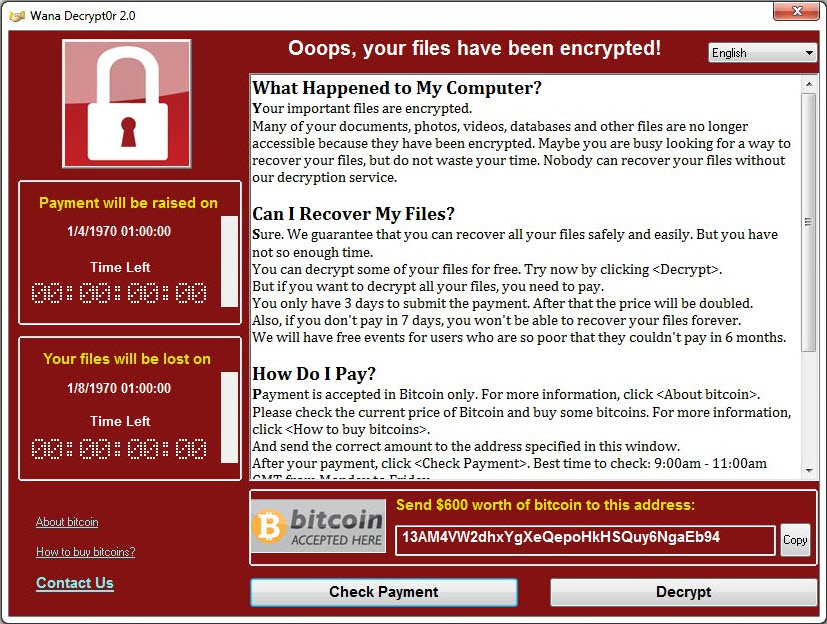

Wie immer bei so großen Wellen gibt es Trittbrettfahrer. Auch im Fall WannaCry. Es gibt einige Ransomware-Varianten und -Imitate, die den WannaCry LockScreen nutzen. DarkoderCryptor scheint noch in der Entwicklung zu stecken und verschlüsselt nur Dateien auf dem Desktop. Der Aron WanaCryptor Generator erzeugt einen ScreenLocker, der den Rechner unzugänglich macht. Die Optik ist stark an WannaCry angelehnt. Der Generator erzeugt aber noch keine Dateien. Der LockScreen könnte durch ein Tool wie den G DATA EU RansomwareCleaner wieder bereinigt werden. Auch WannaCrypt und Wana Decryptor zeigen in verschiedenen Versionen das Fenster mit der Lösegeldforderung im WannaCry-Look an. Es werden aber gar keine Dateien verschlüsselt. Wanna Subscribe ist in Java geschrieben und nutzt die Namensähnlichkeit.

EternalRocks und das Arsenal der NSA

WannaCry nutzte zwei Sicherheitslücken aus dem geleakten Arsenal der NSA: EternalBlue und DoublePulsar. Mit EternalRocks entdeckte Miroslav Stampar vom kroatischen CERT einen Wurm, der fünf weitere Sicherheitslücken aus dem ShadowBroker-Pool nutzt: EternalChampion, EternalRomance, EternalSynergy, ArchiTouch und SMBTouch. Seit Anfang Mai agiert EternalRocks still und heimlich. In einer ersten Phase wird der Rechner übernommen und es weitere Komponenten werden heruntergeladen (u.a. ein TOR-Browser für die Kommunikation mit dem Control-Server). Nach der ersten Phase der Infektion wartet EternalRocks erstmal ab. 24 Stunden dauert es, bis die zweite Phase beginnt. EternalRocks sucht dann nach verwundbaren Rechnern und infiziert sie wenn möglich. Eine schädliche Payload wie z.B. Ransomware oder Spyware wird nicht verbreitet. Das hat für einiges Rätselraten gesorgt. Schon 2009 und 2010 entstand mit Conficker ein riesiges Botnetz, das nie für schädliche Aktionen genutzt wurde. Die Sorgen stellten sich als unbegründet heraus. Der Betreiber des Control-Servers hat auf das massive Medieninteresse reagiert und auf der Seite angegeben, dass er lediglich den SMB-Port absichern wollte und es sich nicht um Ransomware handelt. Nach einer Anmeldung im Forum kann man lesen, dass er lediglich mit den NSA-Exploits spielen und herausfinden wollte wozu sie genutzt werden können. Seitdem sind die Dateien für die Weiterverbreitung des Wurms in der zweiten Phase durch Dummies ersetzt.

Blaues Auge oder blauäugig

Momentan sieht es aus als würde es um WannaCry und die NSA-Leaks von ShadowBroker still werden und dass davon keine Gefahr mehr ausgeht. Die meisten Beteiligten sind mit einem blauen Auge davon gekommen. Wen es härter getroffen hat, kann dies als Lektion verstehen und als Indikator, dass die IT-Sicherheit in diesen Bereichen nachgebessert werden muss. Man sollte WannaCry aber auch im größeren Kontext als Warnschuss sehen. WannaCry war nicht gut vorbereitet. Die Art und Weise, wie die Verbreitung stattgefunden hat und auch der aufwendige Prozess bei der Bezahlung erwecken den Eindruck, dass hier einiges aus dem Ruder gelaufen ist. EternalRocks ist da schon deutlich geschickter vorgegangen, hat sich aber letztlich als harmlos entpuppt. Wäre der Angriff taktisch besser geplant und gezielt vorbereitet und umgesetzt worden, hätten Saboteure und Terroristen immensen Schaden anrichten können. Ob die noch nicht veröffentlichten NSA-Sicherheitslücken, die ShadowBroker jetzt in einem Abonnement anbietet, dazu geeignet sind ähnlich effektive Angriffe durchzuführen, muss sich noch zeigen. Die Bühne ist aber bereitet und die Requisiten sind vorhanden. Die Aufführung mit der Katastrophe bleibt uns hoffentlich erspart.

Gegenmaßnahmen

In Unternehmen zeigt sich gerade, wie nützlich es ist, wenn das Patch-Management durch Software automatisiert wird. Auch ein effektiver und aktueller Virenschutz kann vieles verhindern. Wer es noch nicht getan hat, sollte seinen Windows-Rechner auf den neuesten Stand bringen. Es wird auch deutlich, wie wichtig es ist, Backups zu machen. Das reicht aber nicht aus. Der Virenschutz sollte Bestandteil eines größeren IT- und Information-Security-Konzeptes sein, in dem Unternehmen einen Basisschutz für vorhandene Software und Services einrichten und die Bereiche identifiziert, die erhöhten Schutz brauchen. Und dann sollte man nicht zögern, dieses Konzept konsequent umzusetzen. "Nach dem Spiel ist vor dem Spiel."