Tech Support Scam: Ein alter Hut?

Das haben Sie sicher schon gehört: Ein Anrufer aus Indien versucht Ihnen einzureden, dass ihr Rechner kaputt wäre und sie unbedingt eine Software installieren sollen. Diese Masche ist zwar nicht neu. Aber sie lebt und Nein, sie ist ganz und gar kein alter Hut! Diese Form des Social Engineering ist brandaktuell.

Es ist laut den neuesten Untersuchungen tatsächlich gar nicht so unwahrscheinlich, dass Sie auch aktuell mit Tech Support Betrug in Berührung kommen: Laut Microsofts Studie traf es in den untersuchten Länder seit 2015 im Schnitt 2 von 3 Personen (Deutschland: 51%). Sie wurden durch unerwünschte Anrufe oder E-Mails beziehungsweise Pop-Ups oder Umleitungen im Browser zu den falschen Angeboten gelockt. Im weltweiten Schnitt hat jeder zehnte Betroffene durch die Betrügerei sogar Geld verloren (Deutschland: 3%). Was die neu veröffentlichte Analyse ebenfalls verrät: die Betroffenen gehören nicht zwingend in die Generation der Silver-Surfer, so wie unser G DATA Security Evangelist Eddy Willems ;-) Nein, 50% der Opfer von dubiosen Telefonanrufen waren zwischen 18 und 34 Jahren alt, „nur“ 17% waren älter als 55 Jahre.

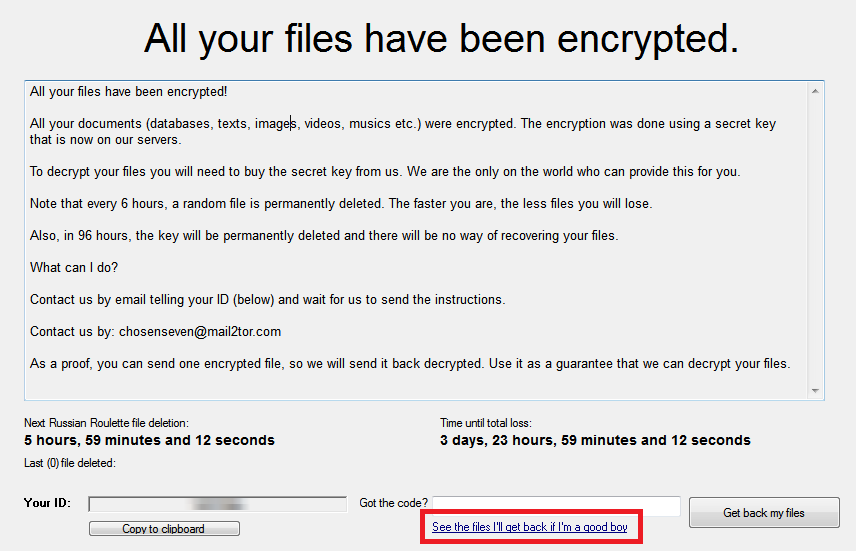

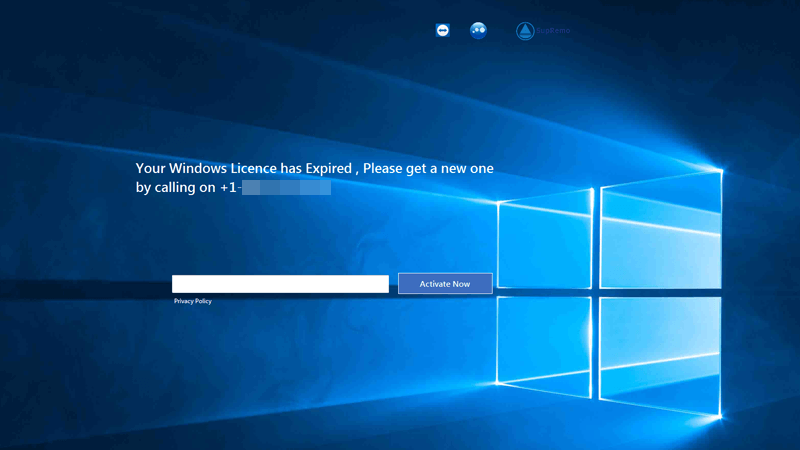

Eine Form des Tech Support Scams, die Microsoft in seiner Analyse nicht explizit herausstellt, ist der Angriff mit Screenlocker Ransomware. Computernutzer erhalten hier keinen Anruf und keine E-Mail, sondern ihr Zugriff auf den Rechner wird durch Erpressertrojaner gesperrt. Die Opfer sollen nun eine angebliche Microsoft Telefonnummer anrufen, um ihre vermeintlich abgelaufene Lizenz für ihren PC zu erneuern. Die G DATA Experten haben diese Art des Betrugs mal genauer unter die Lupe genommen:

Die Masche mit der Screenlocker Ransomware

Die Schaddatei kommt immer als angeblicher Installer für ein Produkt, zum Beispiel als VMC Media Player oder ähnlich. Das beworbene Programm ist aber in diesem Installer gar nicht enthalten! Die untersuchte Malware-Familie nutzt Smart Install Maker, um den Installer zu generieren. Unsere nachfolgende Analyse basiert auf folgender Datei, die sich als „Free Download Manager“ ausgegeben hat: SHA256: c72fb6e95375900999d14cd10541021a4db0a9065e387ed6b45266d80bb18d55

Dieser Installer legt nach dem Ausführen eine .bat und eine .exe-Datei ab (je nach Variante haben diese verschiedene Namen). Die .exe-Datei wird als Autostart eingetragen, sowohl unter Winlogon Shell als auch dem üblichen Autostarteintrag: SOFTWARE\Microsoft\Windows\CurrentVersion\Run

Die .bat-Datei

Die .bat enthält Batch-Code, der den Rechner nach einiger Zeitverzögerung neu startet.

Die .exe-Datei

Dies ist der eigentliche Schadcode, der Screenlocker. Die .NET Assembly Datei heißt in unserem Fallbeispiel fatalerror.exe und benötigte zur Ausführung .NET 2.0.

Wir haben andere Samples gesehen, die .NET 4.6 zur Ausführung brauchen. Stoßen diese Dateien auf Windows XP (hier kann die Version nicht installiert werden) oder auf ein System mit niedrigerer .NET Version, resultiert der ausgeführte Neustart in einem leeren Bildschirm, der nur noch das eigene Windows-Hintergrundbild und den Maus-Cursor zeigt.

Ein Einloggen oder Starten des Windows Explorers ist aber in keinem der beiden Fälle möglich.

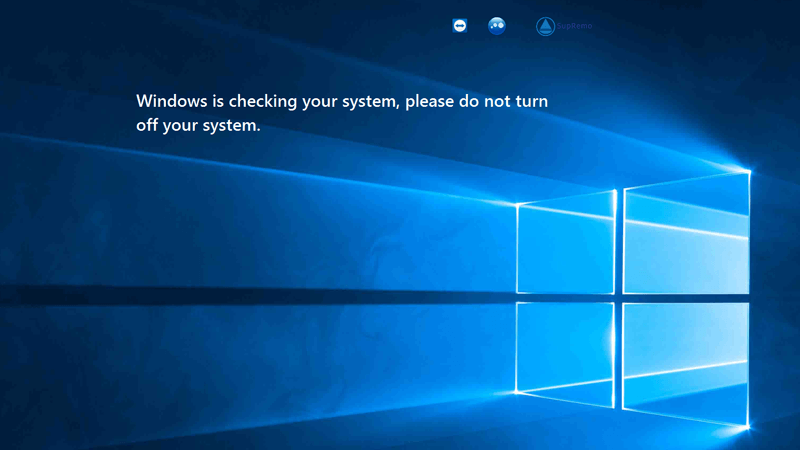

Betroffene bekommen einen Lockscreen im Design von Windows 10 angezeigt. Wenn man kein Windows 10 benutzt, könnte an dieser Stelle schon auffallen, dass etwas nicht stimmt.

Die .exe-Datei verhindert das Schließen des Fensters (Strg+F4), lässt andere Keyboard-Shortcuts aber zu. Das Öffnen des Taskmanagers wird jedoch ebenfalls unterbunden, indem die Datei nach Prozessen mit dem Fenstertitel „Windows Taskmanager“ sucht und diese beendet. Es gibt jedoch etwas, das die Schadsoftware erlaubt: Man darf mit dem Internet Explorer eine Remote-Desktop-Software herunterladen und danach installieren! Hört, hört… Die Auswahl ist allerdings beschränkt auf Teamviewer, Supremo und LogMeIn.

Rückt der betrügerische Support das Passwort raus?

Wir haben damals unzählige Samples der Schwemme untersucht und in einer groß angelegten Aktion alle uns bekannten Lockscreen-Telefonnummern angerufen. Die allermeisten waren zum Zeitpunkt des Anrufes schon nicht mehr in Betrieb. Lediglich bei einer Nummer kam eine Verbindung zustande und es hörte sich eher so an, als würde gerade jemand diesen Ruf während des Autofahrens annehmen. Dementsprechend schnell wurde von der Gegenstelle auch aufgelegt. Von daher können wir leider nicht bewerten, wann und zu welchen Kosten die Betrüger das Passwort herausrücken würden und was für einen Schabernack sie noch mithilfe der Remote-Desktop-Software anstellen würden. Vielleicht wäre ein Gespräch ähnlich zu dem damaligen verlaufen, als Eddy Willems von den Betrügern sogar ein Jobangebot bekam.

So tricksen Sie die Betrüger aus

In diesem beschriebenen Fall gibt es drei Möglichkeiten:

- Die einfachste Variante ist die Eingabe des Passwortes. Für das untersuchte Sample ist der richtige Code: 8716098676542789

- Folgender Workaround erfordert etwas Handarbeit: Bei der Auswahl der zu installierenden Remote-Desktop-Software wählen Sie zum Beispiel Teamviewer aus. Nun „missbrauchen“ Sie den Browser dazu explorer.exe zu starten! Dazu tippen Sie einfach C:\Windows\explorer.exe in das Adressfeld ein und wählen bei der nachfolgenden Abfrage aus, dass die Datei ausgeführt werden soll. So erhalten Sie ihren bekannten Desktop und können mit der Reparatur des Rechners beginnen (Registry von den Autostart-Einträgen befreien und Winlogon Shell wiederherstellen).

Unsere Analysten fanden im überschaubaren Code keine Hinweise auf andere Aktionen, außer dem Screen Lock. Es wird nichts nachinstalliert, keine Daten werden gestohlen oder ähnliches.

Fazit

Die Tech-Support Scams sind kein neues Phänomen und das weiß auch Microsoft. Schon damals haben die Experten aus Redmond aktiv davor gewarnt: „Sie werden zu keinem Zeitpunkt von Microsoft oder von Partnern von Microsoft einen ehrlich gemeinten Anruf erhalten, bei dem Sie für Computer-Reparatur zur Kasse gebeten werden.“

Das vermehrte Aufkommen der Screenlocker Ransomware war in diesem Zusammenhang eine Weiterentwicklung und kann Benutzer aus unserer Sicht noch weitaus mehr verunsichern. Zumal ein Betrüger hier nicht auf vermeintliche Probleme auf dem Rechner hinweist, sondern aktiv der Zugriff auf das Gerät gesperrt wird. Ein Ignorieren der falschen Warnungen ist daher leider ausgeschlossen.

Tipps & Tricks

- Behalten Sie im Hinterkopf, dass die Bezeichnung „Microsoft Partner“ kein Indiz dafür ist, dass eine Person besonders vertrauenswürdig ist. Der Aufwand, sich als offizieller Microsoft Partner zu registrieren, ist verhältnismäßig gering.

- Gewähren Sie einem Support keinen Fernzugriff auf Ihr Gerät, wenn Sie nicht absolut sicher sind, dass die Person einen legitimen Service anbietet und Sie sie dazu beauftragen.

- Widerstehen Sie der Neugier und lassen sie sich nicht von angeblichen Support-Mitarbeitern auf Webseiten mit wichtigen Informationen locken. Diese Webseiten könnten speziell präpariert sein, um die Besucher mit Malware zu infizieren oder Daten zu phishen.

- Lehnen Sie Hilfeleistungen per Telefon, Webseite ab, wenn Ihnen dafür unerwartete Gebühren in Rechnung gestellt werden sollen. Geben Sie keine Bezahldaten (z.B. Kreditkartendaten) oder sonstige persönliche Daten Preis.

- Selbstverständlich: Geben Sie niemals Passwörter an andere Personen heraus! Lesen Sie in unserem G DATA Ratgeber weitere Informationen zu starken Passwörtern.