Die Phishing E-Mail

Die E-Mail, die in die Postfächer der potentiellen Opfer gelangt, ist eine angebliche Bestellung mit einem Anhang namens purchase-order.htm:

From: VOLTRANS TRADING CO., LTD <t[GELOESCHT]n@gmail.com>

Sent: Monday, 15 February 2016 15:00

To: Recipients <t[GELOESCHT]n@gmail.com>

Subject: Re:purchase order

Dear sir,

I sent you an email enquiry last week but i did not receive

any response from you regarding my order, so i have just sent

it again in case you did not receive it.

Please note my new purchase order list in my attached file,

and kindly send me your draft Quotation on the items.

Awaiting your reply.

Best Regards

With thanks & best regards,

Bu Emmi Pohan (Ms.) / Vice Accounting Manager

=====================================

VOLTRANS TRADING CO., LTD

No. 4/2, D2 Str., Ward 25, Binh Thanh Dist.,

Ho Chi Minh City, VIETNAM

Es gibt einige Indikatoren, die die Bestellung als unecht und potentiell gefährlich enttarnen können:

- Eine kurze Suche im Internet ergibt: Die angegebene Firma, VOLTRANS TRADING CO., LTD existiert unter diesem Namen nicht in Vietnam. Es gibt eine ähnlich klingende Firma: VOLTRANS LOGISTICS CO. LTD

- Die E-Mail Adresse des Absenders spricht nicht für eine offizielle Firmen-Adresse und passt nicht zum angegebenen Absender-Namen: Adresse eines Free-Mailers zur Firma VOLTRANS TRADING CO., LTD ist fragwürdig

- Es gibt keinen dedizierten Empfänger für diese Nachricht. Die Absenderadresse ist auch gleichzeitig die Empfänger-Adresse: <t[GELOESCHT}n@gmail.com>

- Der Anhang des Dokuments ist eine .htm-Datei, was als Bestellformular eher ungewöhnlich ist: purchase-order.htm - Dies ist ein wichtiger Hinweis. HTM(L)-Anhänge und auch Skripte verheißen selten Gutes.

- Die E-Mail enthält mehrere Rechtschreibfehler. Natürlich können Rechtschreibfehler immer mal passieren, aber es sollte als Indiz in die Bewertung mit einfließen: „Dear sir”, „i did not receive” sowie „so i have just sent” und „Quotation"

- Die Grußworte am Ende der E-Mail sind doppelt aufgeführt: „Best Regards” und „With thanks & best regards”, eine weitere Unachtsamkeit, die uns auffällt.

Der E-Mail-Anhang

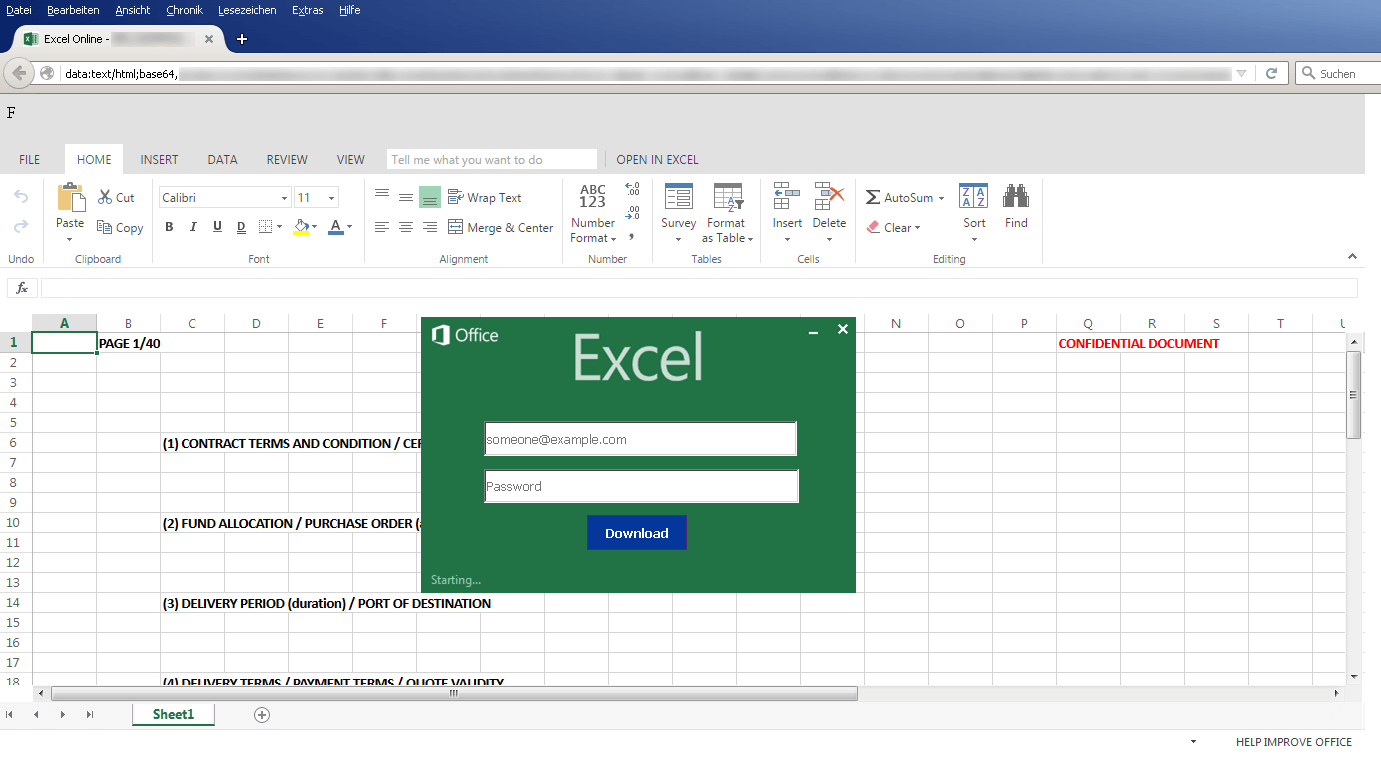

Die .htm-Datei wird von G DATA Sicherheitslösungen als Script.Trojan-Stealer.Phish.AG erkannt. Es handelt sich um HTML-Code, der mit dem Base64 Verfahren kodiert wurde. Dadurch kann der Inhalt von Menschen nicht direkt gelesen werden, aber moderne Browser sind in der Lage, das HTML-Dokument trotzdem normal darzustellen, wie im folgenden Screenshot zu sehen ist:

Die Datei versucht, sich als eine Art Microsoft Excel Online Dokument zu tarnen. Im Hintergrund ist eine Excel-Tabelle zu sehen, allerdings ist dies nur ein Bild (order.png), kein Tabellen-Dokument, das man bearbeiten kann. Geladen wird das Bild, neben anderen auch, von einem Server aus Hong Kong.

Die Angreifer versuchen das potentielle Opfer durch Social Engineering-Techniken noch neugieriger auf das angebliche Dokument zu machen. So wird zum Beispiel in leuchtend roter Schrift am rechten Rand suggeriert, es handle sich um ein vertrauliches Dokument.

Schon die Optik der Webseite kann dem Benutzer Aufschluss darübergeben, dass es sich hier wohl um eine Fälschung handelt. Einige Beispiele:

- Der obere Rand der Webseite enthält einen Fehler in der grauen Leiste: Das F ist an dieser Stelle fehl am Platz. Die Angreifer haben es im HTML-Code außerhalb der <div>-Abschnitte platziert.

- Die Anmeldemaske sieht nicht so aus, als würde man sich auf der live.com Plattform von Microsoft anmelden, um online an einem Dokument zu arbeiten. Das liegt unter anderem daran, dass die geöffnete .htm-Datei den Eindruck macht, als wäre es Excel 2013 und nicht das neueste Produkt, Excel 2016. Nicht zuletzt aufgrund der Wortes „Starting…“ gehen wir aktuell davon aus, dass es sich bei dem Anmeldefenster um einen modifizierten Screenshot des Startfensters von Excel 2013 handelt. Offenbar setzen die Angreifer hier darauf, dass Nutzer der Online-Versionen von Office hier in die Irre geführt werden können.

- Die Sprache im Excel-Bild und auch das Anmeldeformular sind in Englisch geschrieben. Für Benutzer, die ihr System und ihre Software eigentlich in einer anderen Sprache benutzen, ist dies ein weiteres Warnsignal.

Angeblich müsse man seine Anmeldedaten in ein Formular eingeben, um einen Download zu starten. Es handelt es sich um ein Formular, dessen Hintergrundbild (excel.png) vom selben Server aus Hong Kong und auch derselben Domain geladen wird, wie zuvor das Hintergrundbild.

Die Angreifer haben die genaue Art der abgefragten Daten sehr wahrscheinlich absichtlich offen gelassen. Potentielle Opfer könnten also sowohl Daten für ein Windows-Konto eingeben, vielleicht sogar die Anmeldedaten aus der Domäne ihres Unternehmens oder weitere Daten, die ihnen in diesem Moment plausibel erscheinen. Das Formular prüft lediglich, ob im Feld E-Mail Adresse ein @-Zeichen enthalten ist, andere Prüfungen finden nicht statt.

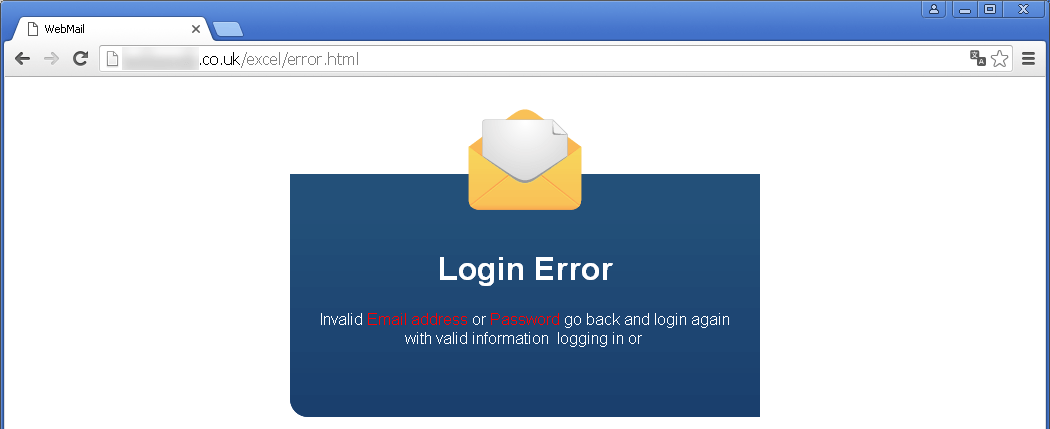

Die eingegebenen Daten, E-Mail Adresse und Passwort, werden nach dem Klick auf „Download“ an den gleichen Server in Hong Kong versendet, von dem auch die Bilder geladen wurden – allerdings an eine andere Domain. Spätestens jetzt liegt die Vermutung nahe, dass der gesamte Server von den Angreifern kontrolliert wird. Nach dem Absenden der Daten wird eine Webseite mit einer Fehlermeldung geöffnet:

Diese Webseite liegt auf einem Server in London, England. Auch in diesem Fall sieht es so aus, als wenn die Angreifer den Server gekapert haben, um ihre Daten darauf abzulegen, denn es handelt sich um eine eigentlich legitime Webseite, in deren Unterverzeichnis nun Daten der Angreifer liegen.

In der Fehlermeldung fällt auf, dass die Angreifer hier wohl mehrere Texte zusammenkopiert haben, ohne Doppelungen zu löschen – ähnlich wie schon bei der Grußformel der E-Mail. Der letzte Teil der Meldung, „logging in or“ passt nicht in den Satz. Die Angreifer setzten aber an dieser Stelle noch einmal Social Engineering Technik ein, um den Benutzer dazu zu bewegen, erneut Daten in dem gefälschten Excel-Dokument einzugeben. Die Ausführung ist jedoch, wie erwähnt, eher unprofessionell. Vielleicht mochten sie sich an dieser Stelle des Angriffs auch keine Mühe mehr geben, da sie mindestens einen Datensatz erhalten haben.

Was kann passieren?

In jedem Fall ist der Verlust von persönlichen Anmeldedaten mit Risiken verbunden!

Bekommen die Angreifer Zugriff auf ein E-Mail Konto, egal ob das einer Privatperson oder das einer Firma, kann dieses zum weiteren Versand von Spam verwendet werden. Dabei ist der Zugang zu einem Firmen-Account natürlich attraktiver, da er eine vertrauenswürdige Absenderadresse inklusive einem vertrauenswürdigen Absende-Server liefert.

Die aktuelle Kampagne, obwohl sie nicht nach konkreten Log-In Daten fragt, suggeriert, dass Windows Live Zugangsdaten im Visier der Angreifer stehen. Diese sind besonders wertvoll, da sie den Zugang zu einer Vielzahl von Services bieten. So könnten Angreifer zeitgleich die Online Office Dokumente ausspähen, E-Mails versenden, die Online-Datenspeicher plündern und viel mehr. Sie erhalten durch die Daten Zugriff auf eine breite Palette von Tools und Diensten sowie Informationen. Auch das lässt sich missbrauchen - besonders im Firmenumfeld.

Gehen Zugangsdaten im Firmenkontext verloren, dann können daraus weitreichende Probleme erwachsen, z.B. der unberechtigte Zugriff auf unternehmensinterne Daten und E-Mails. Ein solcher Missbrauch kann von den Angreifern im Verborgenen stattfinden und unter Umständen auch lange andauern, z.B. bis der betroffene Benutzer durch die Firmen-Policy sein Passwort neu setzen muss oder aber Unregelmäßigkeiten in den System-Logs auffallen.

Die Daten können von den Angreifern auch in Untergrundmärkten weiterverkauft werden und dann von kriminellen Käufern für viele weitere Aktionen missbraucht werden.

Fazit

Die Angreifer haben sich eine bisher eher unpopuläre Masche für ihren Angriff ausgesucht und ein neues Lockmittel benutzt – das kann unaufmerksame Leser in die Falle tappen lassen. Wachsame und geschulte Computer-Nutzer können die Attacke jedoch auch mit bloßem Auge enttarnen: Die E-Mail enthält einen verdächtigen Anhang und Fehler, ebenso wie die „Phishing-Seite“ und auch die Fehlermeldung.

Der HTML-Code suggeriert uns, dass die Angreifer Komponenten aus verschiedenen Quellen, vermeintlich unterschiedliche Phishing-Kits, zusammenkopiert haben und ihnen dabei aber auch Fehler unterlaufen sind.

Die Benutzung des gleichen Servers für das Ausliefern der Bilder und das Sammeln der Phishing-Daten ist aus Sicht der Angreifer riskant. Einerseits versuchen sie, ihre Spuren zu verschleiern, indem sie unterschiedliche Domains besuchen, was im Netzwerk-Datenverkehr nicht sofort auffällig wäre, andererseits ist der Server für sie bei dem aktuellen Angriff ein single point of failure.

So ist die Masche mit der Benutzung eines gefälschten Excel-Dokuments durchaus erwähnenswert, aber, zum Glück für den Benutzer, ist sie auch recht schnell zu enttarnen.

Tipps für den sicheren Umgang mit solchen E-Mails

- Setzen Sie eine umfassende Sicherheitslösung ein und halten Sie sie auf dem aktuellen Stand!

Blocken Sie mit einem Mail- und Spamschutz lästige E-Mails ab.

Schützen Sie den Rechner mit einer Kombination aus reaktiven und proaktiven Technologien vor Schadcode. - Prüfen Sie E-Mails auf Plausibilität. Fragen Sie sich:

Habe ich/hat meine Firma einen Grund, eine Bestellung aus dem Ausland zu erhalten?

Bin ich der Empfänger der E-Mail oder steht da eine andere Adresse?

Welchen Eindruck macht die E-Mail auf mich? Ist die Sprache ok oder eher auffällig? - Betrachten Sie E-Mails von unbekannten Absendern generell erst einmal misstrauisch! Erscheint eine Mail sehr eigenartig, dann gilt: Ignorieren, löschen, aber auf keinen Fall Anhänge öffnen oder Links anklicken.

- Das Öffnen von Dateianhängen birgt Risiken. Anhänge sollten zunächst mit einer Sicherheitslösung gescannt werden und ggf. ungeöffnet im Papierkorb landen. Wenn Sie unsicher sind, senden Sie die Datei vor dem Öffnen zur Datei-Analyse an die G DATA SecurityLabs ein.

- Links in E-Mails sollten keinesfalls unbedacht angeklickt werden. Man sollte die URL prüfen. Viele E-Mail-Programme erlauben es, das eigentliche Ziel der Verlinkung zu sehen, wenn man die Maus über den sichtbaren Link bewegt, ohne ihn jedoch anzuklicken – die sogenannte Mouseover-Funktion. Wenn Sie unsicher sind, senden Sie die URL vor dem Klick zur URL-Analyse an die G DATA SecurityLabs ein.

- E-Mails mit einem Dateianhang im HTM(L)-Format sollten mit großer Skepsis betrachtet werden. Das Dateiformat ist nur für Webseiten gebräuchlich. Für den Informationsaustausch zwischen Personen ist es sehr ungewöhnlich. Das gleiche gilt für Dateien im Format .JS (JavaScript).

- Beantworten Sie Spam E-Mails niemals!

Eine Antwort zeigt den Betrügern lediglich, dass die angeschriebene Adresse tatsächlich gültig ist und damit wird sie für sie noch wertvoller. - Geben Sie keine persönlichen Daten Preis – weder per E-Mail, noch in dubiosen Formularen oder auf verdächtigen Webseiten!

- Speziell im Firmen-Umfeld gilt: Sprechen Sie Ihren Admin oder auch CISO an, sofern Ihnen Vorgänge verdächtig vorkommen!