Im ersten Halbjahr 2015 sind 3.045.722 neue Schädlinge registriert worden. Das liegt zwar um etwas mehr als ein Viertel (26,6%) unter dem Rekordwert des letzten Halbjahrs. Es liegt aber knapp zwei Drittel (+64,8%) über dem Ergebnis des Vorjahreszeitraums. Im Durchschnitt entdecken die G DATA Sicherheitsexperten 12 neue Schädlinge pro Minute. Für das kommende Jahr erwarten wir, dass die Gesamtzahl neuer Schädlinge über der des Vorjahres liegt.

- Die Gesamtzahl aller Schädlinge seit 2006 liegt nun bei 22.393.098.

- Die Top 10 der abgewehrten Malware-Angriffe wird weiterhin dominiert von Adware und Potentiell Unerwünschten Programmen (PUP). Besonders auffällig in diesem Umfeld sind die Familien DealPly und Graftor.

- Das Thema Gesundheit war mit 26,6% das dominanteste Thema der als bösartig klassifizierten Webseiten. Unter anderem wurden auf Seiten dieser Kategorie Kampagnen lanciert, die einen dubiosen Geldsegen versprechen.

- Die Kategorie "Persönliche Werbung und Dating" ist neu in den Top 10. Seiten dieses Themas bieten an, kostenpflichtige Dienste abzuschließen oder Services durch Premium-Rufnummern zu nutzen.

- Schädliche und betrügerische Webseiten liegen weiterhin am häufigsten auf Servern in den USA, in China und in Frankreich. Als Neueinsteiger landet die Ukraine mit 5% auf Platz 4. Es ist unklar, ob es einen Zusammenhang mit den politischen Wirren in dieser Region gibt.

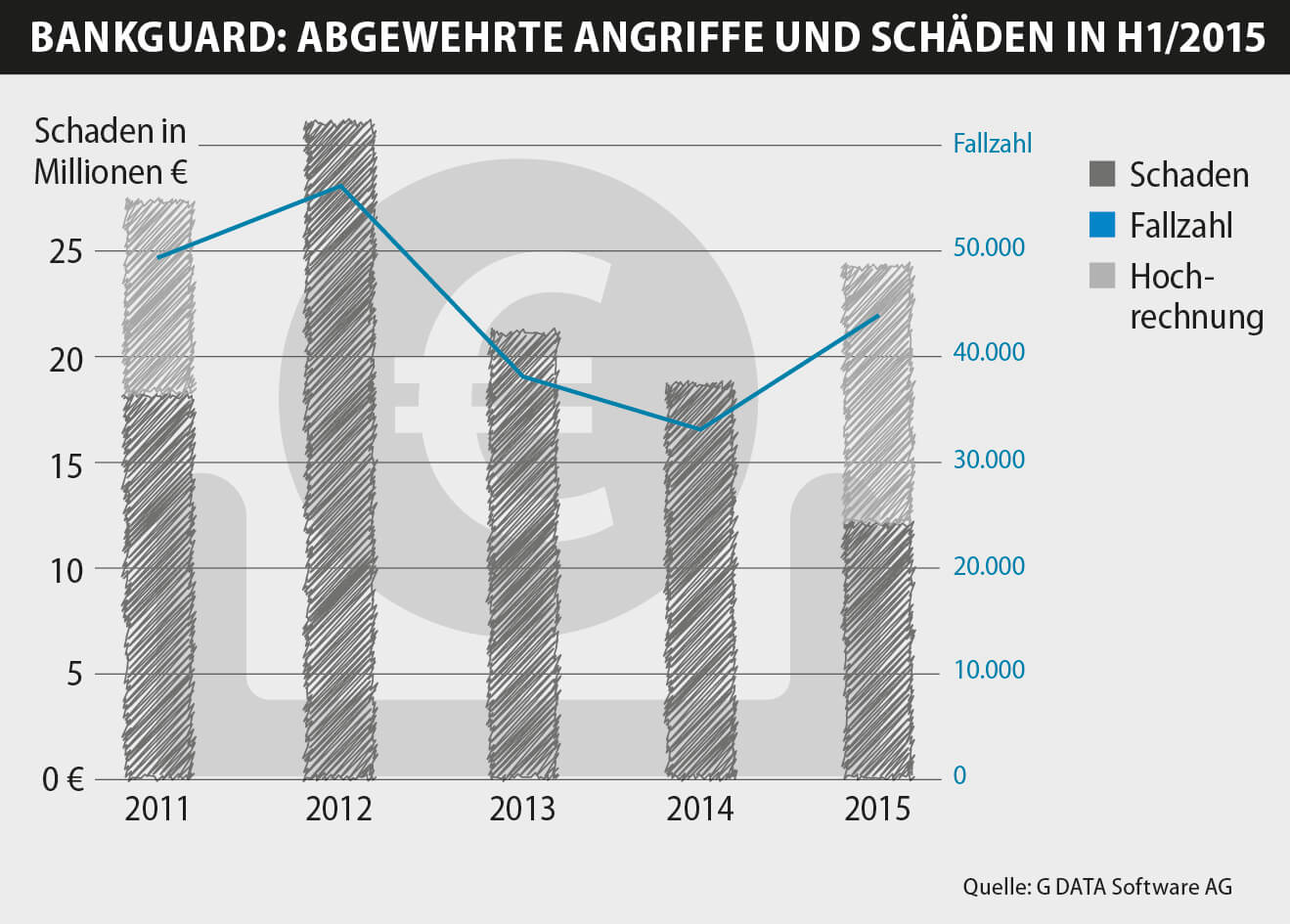

- Die Anzahl der Angriffe von Banking-Trojanern wird 2015 voraussichtlich erstmals seit 2012 wieder steigen.

- Die Swatbanker-Familie sorgte im März mit immer neuen E-Mail-Kampagnen für ein Allzeithoch, was die Anzahl abgewehrter Angriffe von Banking-Trojanern angeht. Die Aktivitäten dauerten bis Juni an.

- Swatbanker hatte vor allem Kunden von Banken in Deutschland, Österreich und Polen im Visier.

- Im ersten Halbjahr übersteigt die Summe der durch BankGuard verhinderten Schäden die Marke von 100 Millionen Euro.

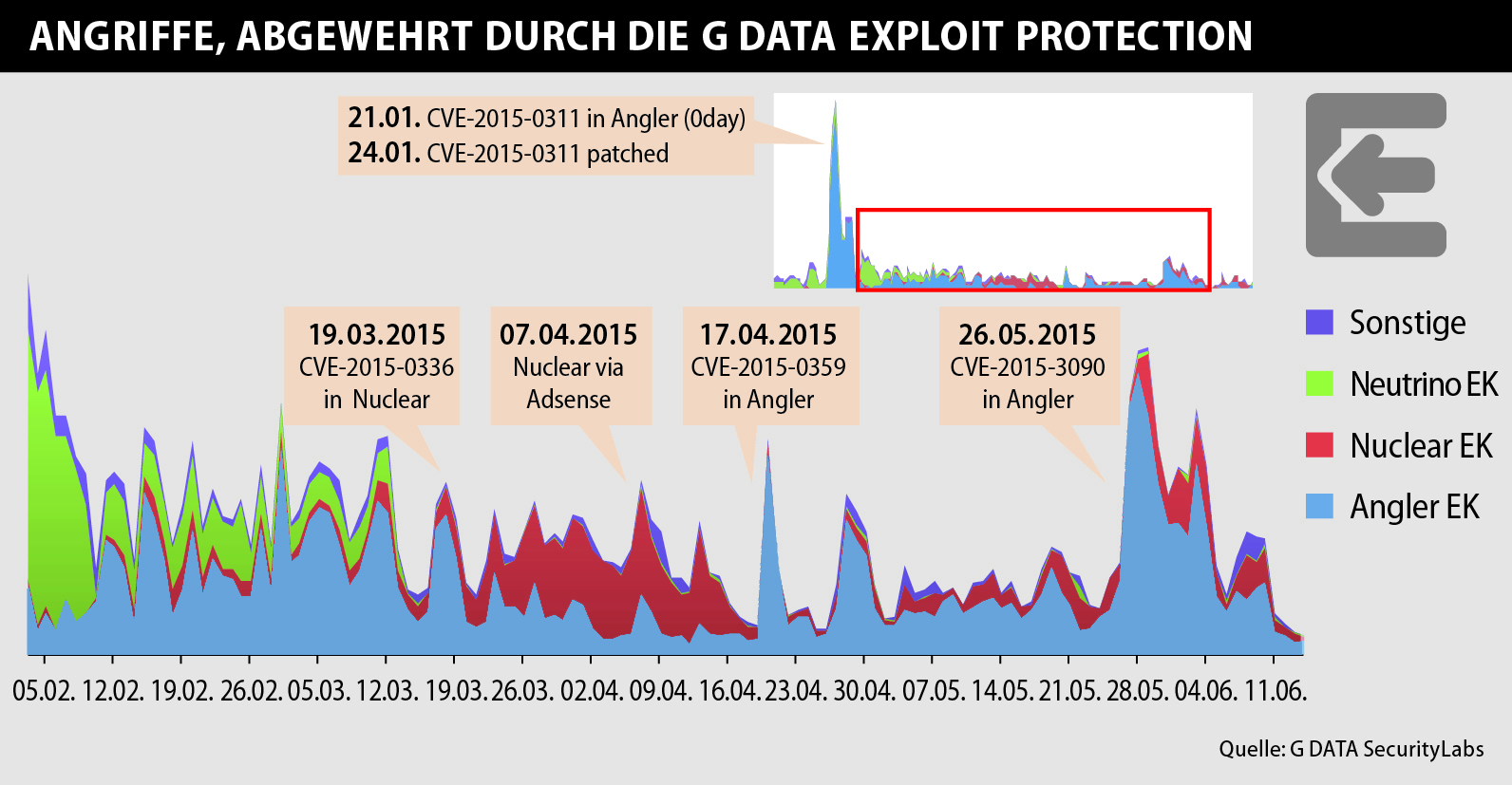

- Exploits für Sicherheitslücken werden nach wenigen Tagen in die Exploit Kits übernommen. Damit werden Nutzer, die ihre Systeme nicht auf dem neuesten Stand halten, zu leichten Opfern. Exploit Kits werden von Angreifern benutzt, um Rechner unbemerkt und unerlaubt auf viele Schwachstellen abzuklopfen und dann zu kapern, zum Beispiel bei einem Besuch einer Webseite (Drive-by-Infektion).

- Die Sicherheitslücken in Adobe Flash wurden am häufigsten dazu genutzt, Rechner automatisiert und unbemerkt anzugreifen. Sicherheitslücken in Java werden inzwischen aufgrund der "Click-to-Play"-Voreinstellungen im Browser kaum noch genutzt.

- Am 21. Januar wurde im Angler Exploit Kit eine bis dahin unbekannte und nicht geschlossene Sicherheitslücke in Adobe Flash integriert (CVE-2015-0311). In den folgenden Wochen maßen die Spezialisten der G DATA SecurityLabs Rekordzahlen für die Abwehr von Exploits.

- Ebenfalls sehr effektiv war die Integration des Nuclear Exploit Kits in Werbebanner eines Zulieferers für Google AdSense. Die Angreifer planten so Millionen von Nutzern mit Malware infizieren.

Weitere Details und Hintergrundinformationen finden Sie im Report.