Schadprogrammtypen

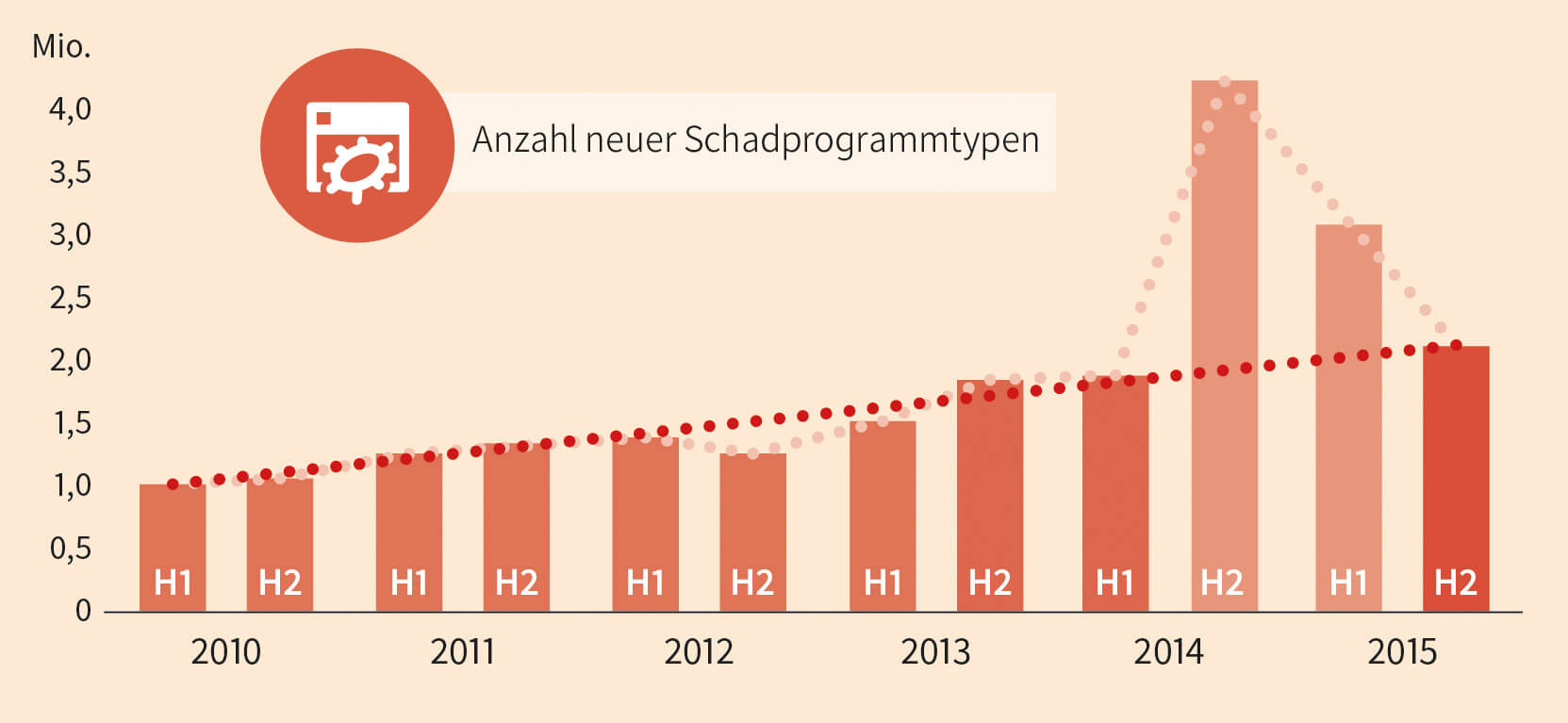

- Im zweiten Halbjahr 2015 verzeichneten die Experten der G DATA SecurityLabs 2.098.062 neue Signaturvarianten. Die Zahl fällt damit um 31% geringer aus als in H1 2015.

- Mit 5.143.784 liegt die Gesamtzahl der neuen Signaturvarianten 2015 nur vermeintlich knapp unter dem Wert von 2014.

Gefahrenmonitor und gefährliche Webseiten

- Ein Blick auf die gemeldeten Angriffe zeigt: 39,6% aller Meldungen finden sich in den TOP 10 des Gefahrenmonitors wieder. PUP und Adware sind dabei weiterhin dominant.

- Script.Adware.Dealply.G belegt Platz 1 der Auswertung, mit 22,9% aller ausgewerteten Angriffe. Das häufig unbeabsichtigt installierte Browser Add-On versendet und verarbeitet Benutzerdaten, die dann von der Entwicklerfirma für verschiedene Zwecke gebraucht werden können.

- Bei der Kategorisierung bösartiger Webseiten tut sich die Kategorie Glücksspiele besonders hervor: Sie sprang innerhalb der letzten sechs Monate von Platz 13 auf Platz 1 (18,7%) der Auswertung.

- Mit Blick auf die Länder, in denen die Server von bösartigen Webseiten stehen, liegen die USA auch in diesem Halbjahr vorn: rund 57% der registrierten Angriffe haben hier ihren Ursprung. Deutschland belegt Platz 3, mit 3,9%.

Banking

- Der Banking-Trojaner Swatbanker, der noch im März 2015 für die höchsten Anzahl an abgewehrten Angriffen seit Beginn der Aufzeichnungen geführt hatte, verschwand quasi vollständig von der Bildfläche.

- Zum Ende des Jahres wurden erneut massive Angriffe durch Dridex verzeichnet. Der Banking-Trojaner war schon zuvor aufgefallen und es ist davon auszugehen, dass er auch weiterhin aktiv bleibt.

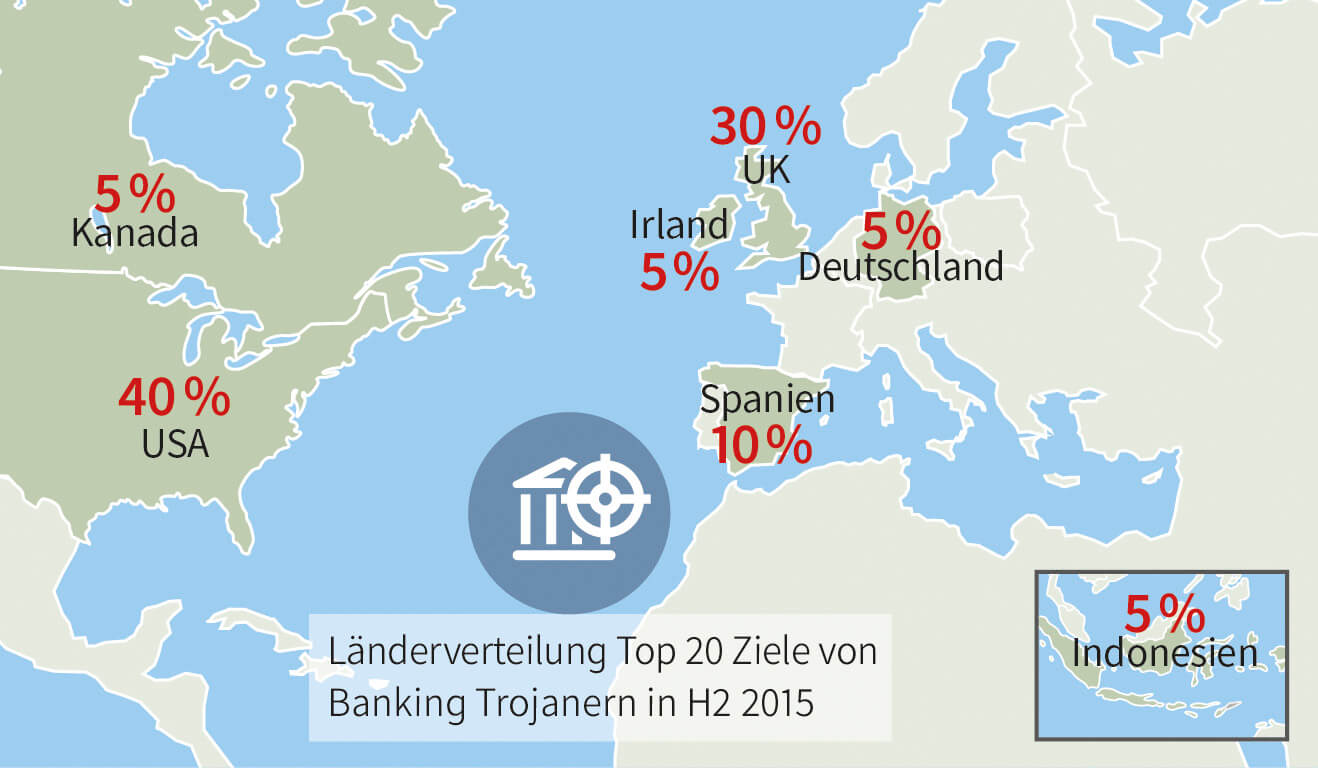

- Die Auswertung nach Zielen von Banking-Trojanern bestätigt die Beobachtung, dass der anglophone Sprachraum nach wie vor das Hauptziel der Angreifer ist: 80% aller identifizierten Ziel-Seiten stammten aus englischsprachigen Ländern.

Exploit Kits

- Im zweiten Halbjahr 2015 waren insbesondere die Exploit Kits Neutrino, Angler, Nuclear und Magnitude von Bedeutung.

- Die Angriffe auf Hacking Team hatten zur Folge, dass Informationen über bis dahin unbekannte Sicherheitslücken in die Hände von Cyber-Kriminellen gelangten und, in Exploits Kits verbaut, für eine von mehreren Angriffswellen sorgten.

- Auffällig war in diesem Halbjahr, dass zwei große Angriffswellen (im Fall des Hacking Teams nachweislich, im Fall von APT28 mutmaßlich) auf staatlich genutzte Angriffswerkzeuge zurückgehen, die von Cyber-Kriminellen adaptiert wurden.