Die E-Mail

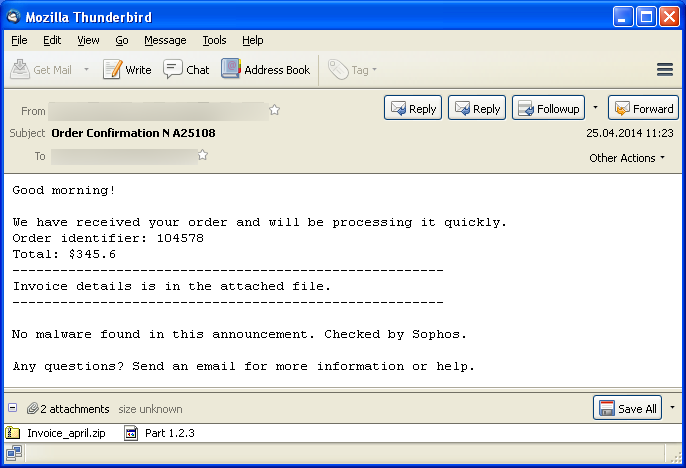

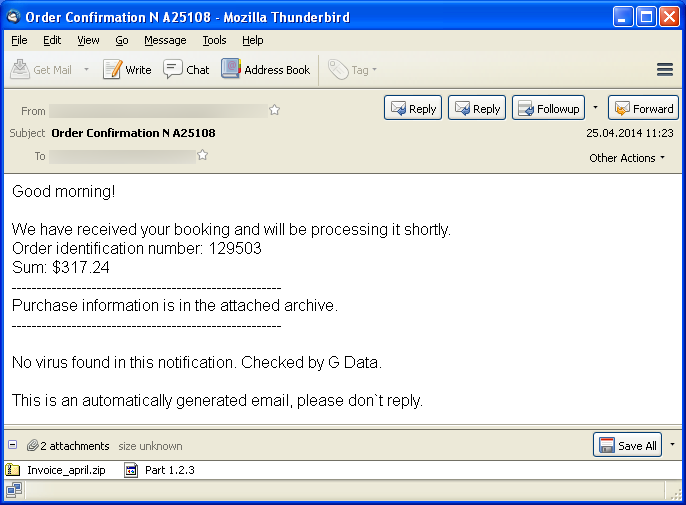

Bemerkenswert ist, dass diese E-Mail zwei Gesichter hat – je nachdem, ob das potentielle Opfer sie sich als Nur-Text Version ansieht, oder als HTML-Version. Die Screenshots zeigen den Unterschied:

Die Nur-Text Version der E-Mail suggeriert, dass die E-Mail durch Sophos geprüft worden wäre:

No malware found in this announcement. Checked by Sophos.

Die HTML-Version dagegen sei angeblich durch eine Prüfung bei G DATA abgesichert:

No virus found in this notification. Checked by G Data.

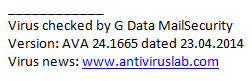

Die Original-Meldung, die E-Mail Empfänger sehen, wenn eine E-Mail durch G DATA Sicherheitslösungen erfolgreich geprüft wurde und die Option zur Anzeige der Information aktiviert ist, sieht so aus:

Beide Versionen der betrügerischen E-Mail wollen den Empfänger jedoch gleichermaßen dazu bringen, die angehängte Datei zu öffnen, in dem sich die angebliche Rechnung befindet. Weder der E-Mail Text, noch der Betreff oder Absender der E-Mail geben einen Hinweis darauf, was dem Empfänger überhaupt in Rechnung gestellt werden sollte. Einerseits ist das ein Mittel, um das potentielle Opfer besonders neugierig zu machen, doch gerade dieser Umstand sollte die Alarmglocken schrillen lassen – kein Unternehmen sollte, und wir hoffen auch würde, eine Rechnung auf so dilettantische Art und Weise an seine Kunden verschicken.

Der infizierte Anhang

Viele Benutzer haben auf ihrem System die Anzeige der Dateierweiterungen ausgeschaltet, da das die Standardeinstellung von Windows-Systemen ist. Dadurch bleibt ihnen die eigentliche Dateiendung (.scr) der Datei innerhalb der ZIP-Datei verborgen. SCR-Dateien sind ausführbare Dateien und ein Doppelklick setzt die Ausführung des Schadcodes in Gang und nicht etwa nur das Öffnen des ZIP-Archivs, wie es der Name ohne die Dateiendung und auch das benutzte Icon suggerieren. G Data Sicherheitslösungen erkennen die initiale Schaddatei (Invoice_april.zip.scr) als Trojan.GenericKD.1654498.

Nach der Ausführung dieser Screensaver-Datei wird verschlüsselter Code im Speicher entschlüsselt und dieser überschreibt dann den verschlüsselten Code. Heraus kommt ein minimalistischer Downloader, der eine vorgegebene Liste von URLs immer und immer wieder kontaktiert, um von dort eine neue Schaddatei (eine EXE-Datei) nachzuladen. Sobald der Download bei einer Adresse gelingt, führt der Downloader diese EXE-Datei auf dem PC aus und beendet sich anschließend selbst.

Die EXE-Datei enthält Code, der auf dieselbe Art und Weise entschlüsselt wird, wie der Downloader zuvor. Der entschlüsselte Code resultiert jedoch in diesem Fall in einem Trojanischen Pferd der ZeuS-Familie, wobei es sich hier sogar um eine Variante mit Necurs Rootkit-Funktionalität handelt. Der ZeuS-Schädling wird von G Data Sicherheitsprodukten als Trojan.GenericKD.1655050 erkannt.

Über einen Fall mit sehr ähnlicher Malware, die ebenfalls durch E-Mails verbreitet wurde, berichtete G DATA in seinem SecurityBlog bereits vor wenigen Tagen: Passwortschutz bedeutet nicht unbedingt Sicherheit.

Tipps&Tricks

- Vorsicht bei E-Mails von Ihnen unbekannten Absendern, Dienstleistern oder Unternehmen, mit denen Sie keine (Geschäfts-)Beziehungen unterhalten! Wenn eine E-Mail merkwürdig oder verdächtig erscheint, ignorieren und löschen Sie sie. Öffnen Sie unter keinen Umständen Dateianhänge und klicken Sie niemals auf dort angegebene Links.

- Beantworten Sie niemals Spam-E-Mails. Eine Antwort informiert die Betrüger lediglich darüber, dass die verwendete Adresse wirklich existiert.

- Wenn Sie feststellen, dass einer Ihrer Kontakte ungewöhnliche E-Mails oder Instant-Messages versendet, teilen Sie ihm dies mit – idealerweise über ein anderes Kommunikationsmittel als das, über das die verdächtige Nachricht eintraf.

- Eine aktuelle, umfassende Sicherheitslösung mit Virenscanner, Firewall, Web- und Echtzeitschutz ist ein absolutes Muss! Ein Spam-Filter als Schutz vor ungewollten Spam-Mails ist natürlich ebenfalls sinnvoll.

- Legen Sie in Windows fest, dass die richtigen Dateiendungen angezeigt werden. Anweisungen für verschiedenen Versionen sowie ein „Fix it-Paket“ finden Sie auf der Website von Microsoft unter „Anzeigen oder Ausblenden von Dateierweiterungen im Windows-Explorer“.