Nachdem Emotet infolge eines international koordinierten Zugriffs durch verschiedene Strafverfolgungsbehörden effektiv tot ist, konnte es nicht lange dauern, bis ambitionierte Nachrücker die entstandene Lücke ausgefüllt haben. Dabei hat sich mit Qakbot ein ehemaliger Weggefährte von Emotet besonders hervorgetan.

Auch diese Schadsoftware, die bisher medial weniger stark in Erscheinung getreten ist, hat recht bescheidene Anfänge. Ebenso wie Emotet, war Qakbot (auch bekannt als Qbot) ursprünglich ein reiner Banking-Trojaner, der sich auf die Manipulation von Onlinezahlungen und das Abgreifen von Anmeldedaten für Bankingportale spezialisiert hatte. Erstmalig ist die Schadsoftware 2007 oder 2008 in Erscheinung getreten. Damit ist auch Qbot ein Werkzeug mit einer sehr langen Geschichte – sogar noch länger als die von Emotet. Mit der Zeit kamen weitere Funktionalitäten dazu. Eine Zeit lang hat Emotet sogar Qbot als zusätzliches optionales Schadmodul verteilt.

Ehemalige Weggefährten

Damit sind die Parallelen zwischen den beiden Schwergewichten der Schadsoftware-Szene nicht erschöpft. Um der Entdeckung durch Antivirensoftware zu entgehen, produzieren viele Schadprogramme in hoher Frequenz neue Varianten, die sich zwar nur minimal unterscheiden, aber von einer klassischen Signatur nicht abgedeckt sind. Zu Spitzenzeiten produzierte Emotet im Schnitt etwa alle zwei Stunden eine neue Variante. Qbot liegt mit einer neuen Variante alle drei Stunden nicht weit dahinter.

Ebenso wie Emotet ist Qbot in der Lage, eine breite Palette von Schadmodulen nachzuladen. Eins der neuesten Module ist ein Angriffswerkzeug namens CobaltStrike. Dies ist ursprünglich ein Werkzeug, das für Penetrationstests eingesetzt wird.

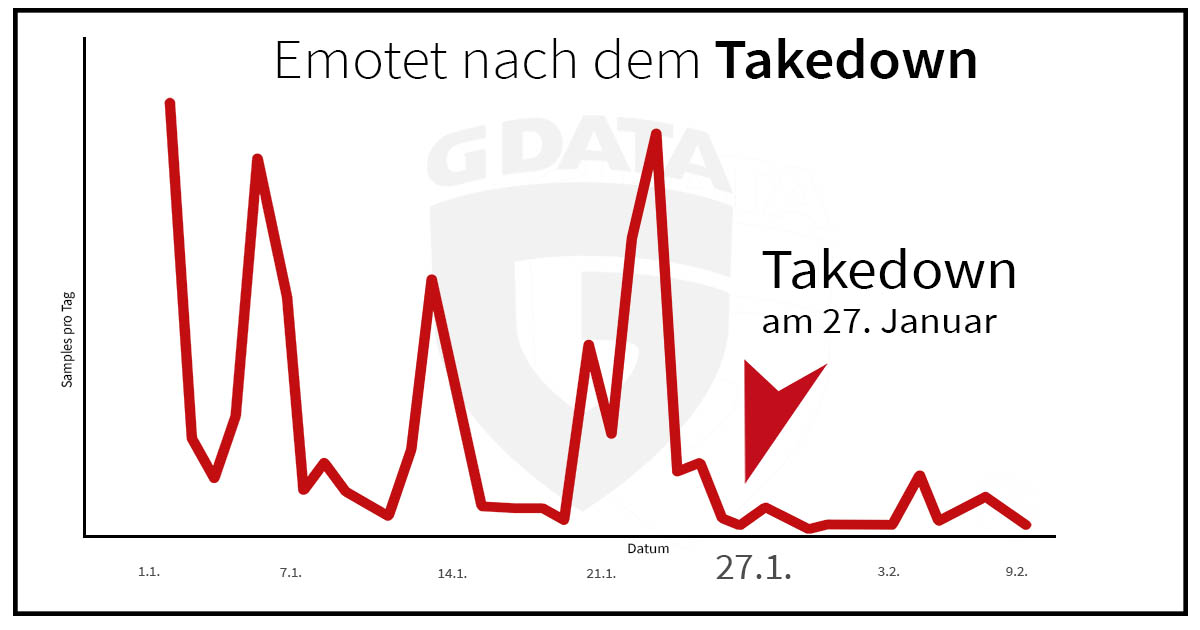

Eine Analyse von Telemetriedaten zeigt: Es dauerte nicht lange, bis Qbot hier die Schlagzahl massiv erhöht hat. Seit Februar 2021 beobachten wir bei G DATA eine stark erhöhte Aktivität der Kombination Qbot und CobaltStrike. Wir erinnern uns: Der Zugriff gegen Emotet erfolgte Ende Januar dieses Jahre. Es hat also nur wenige Tage bis Wochen gedauert, bis Qbot nachgelegt hat. Dass Qbot versuchen würde, sich hier an die Spitze zu setzen und in Konkurrenz zu Emotet zu treten, hat sich bereits in der zweiten Hälfte des Jahres 2020 abgezeichnet. Dort tauchte Qakbot erstmals in den Top 10 der gefährlichsten Schadprogramme auf. Zahlen von Malwarebytes zufolge stellt dies einen Zuwachs von 465 Prozent gegenüber dem Vorjahreszeitraum dar.

Es gibt auch weitere auffällige Parallelen zu Emotet. Ein wesentliches Merkmal von Emotet war, dass manipulierte Mails oft Bezug nahmen auf eine tatsächlich bestehende Email-Korrespondenz. Das erhöhte die Wahrscheinlichkeit, dass Nutzer einen Mailanhang öffneten oder einen bösartigen Link anklicken. Qbot verfügt seit einiger Zeit ebenfalls über genau diese Fähigkeiten.

Verwaltung

Eine stark zentralisierte Infrastruktur des Angriffsziels ist für eine Schadsoftware wie Qbot ein Problem: Daher bedienen sich Schadprogramme mehrerer Tricks. Eine Möglichkeit besteht darin, die gesamte Kommunikation zunächst vom infizierten Rechner (auch „Client“ genannt) ausgehen zu lassen. Dieser kontaktiert eine vorher festgelegte Webseite, um von dort weitere Anweisungen herunterzuladen. Besteht die Aufgabe einer Schadsoftware darin, Daten auszuleiten, werden diese oftmals erst auf dem Client zwischengespeichert und zu einem vorher definierten Zeitpunkt zu einer anderen Web-Adresse hochgeladen. Eine „Schaltzentrale“ im eigentlichen Sinne existiert nicht – sämtliche Kommunikation lässt sich über kompromittierte Webserver oder über das Tor-Netzwerk abgewickeln. Nachteil hierbei: Diese Art der Client-Verwaltung ist anfällig für Ausfälle – sei es, dass automatisch generierte Domains vom Netz genommen wurden oder es Probleme im Tor-Netzwerk gibt.

Qbot nutzt für diese Fälle eine andere Strategie. Diese setzt auf eine Sammlung von Protokollen, die eigentlich für lokale Streaming- und Mediaserver sowie für die internetbasierte Kontrolle von IoT-Geräten genutzt wird: Universal Plug and Play (UPnP). Diese Verbindungen sind verschlüsselt und die gängigen UPnP-Frameworks leiten den Datenverkehr über diese Verbindungen auch automatisch durch Firewalls. Daher sollte jeder Anwender – egal ob zuhause oder im Betrieb – genau abwägen, ob UPnP überhaupt aktiv sein soll. Sofern es das noch ist und es nicht benötigt wird, sollte es auf jeden Fall deaktiviert werden.

Zudem macht sich dieses neue Multifunktionswerkzeug einen mehrschichtigen Aufbau von Kontrollservern zunutze. Mit dem eigentlichen Kontrollserver haben die Clients nie Kontakt. Stattdessen kontaktieren sie einen bereits vorhandenen Bot, der wiederum seine Anweisungen von einem von vielen Proxy-Servern erhält. Diese erhalten ihrerseits Instruktionen vom eigentlichen Kontrollserver. Das erschwert zum einen die Nachverfolgung und das Ausfindigmachen von tatsächlichen Kontrollservern und bietet zugleich eine hohe Widerstandsfähigkeit gegen Ausfälle an irgendeiner Stelle der Kommunikationskette.

Geschäftsmodell und Ergreifungschancen

Es ist mit einiger Sicherheit anzunehmen, dass Qbot ein ähnliches Geschäftsmodell bedient wie seinerzeit Emotet: Kunden zahlen für die Platzierung von Schadsoftware auf einem System. Alternativ werden die Kapazitäten infizierter Systeme gehandelt; so können Kunden auch die Systeme für Dinge wie DDoS-Angriffe stundenweise mieten oder auch für den Versand von Spam-Nachrichten. Es ist zu erwarten, dass Kriminelle, die vorher die Emotet-Suite benutzt haben, zu Qbot umgeschwenkt sind oder dies demnächst tun werden.

Das Modell ist überaus einträglich für die Täter. Zugleich ist das Ergreifungsrisiko für die einzelnen Kunden, die die Qbot-Infrastruktur nutzen, vergleichsweise gering, da alle Vorgänge über mehrere Mittelsleute erfolgen, die sich auch untereinander nicht unbedingt kennen. So erfreulich und spektakulär auch die Zerschlagung von Emotet war und so sehr sie auch gefeiert wurde: Dieser ist ein Ermittlungsverfahren vorausgegangen, das mehrere Jahre gedauert und über zahlreiche Ländergrenzen hinweg geführt hat. Ob und wann wir eine solche Meldung irgendwann einmal zu Qbot hören, bleibt abzuwarten.

Schutz vor Qbot

Da Kriminelle sich nicht gerne das Geschäft verderben lassen, müssen wir jedoch weiter auf der Hut sein. Wo es um viel Geld geht, machen Kriminelle nur sehr selten einen Fehler zweimal.

Bisher nutzt Qbot viele der Strategien, die sich auch bereits bei Emotet bewährt haben, vor allem das ständige Ändern des äußeren Erscheinungsbildes. Dem ist mit traditionellen Methoden nicht beizukommen, wohl aber mit proaktiven Technologien wie DeepRay – einer Anti Hacking Software , die die oft wechselnde “Verkleidung” einer Schadsoftware durchschaut.