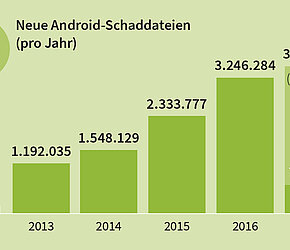

Täglich 8.400 neue Android Schad-Apps

Mit rund 72 Prozent Marktanteil weltweit dominiert das Android-Betriebssystem deutlich den Mobile Markt. Auch in Deutschland nutzen rund 67 Prozent der Smartphone-Besitzer ein Gerät mit Android (Quelle: Statcounter). Die G DATA Sicherheitsexperten haben im ersten Quartal 2017 über 750.000 neue…