G DATA 365 | MXDR

Steuerung von G DATA Device Control im G DATA Web-Portal

Mit G DATA Device Control für G DATA 365 | MXDR haben Sie die Möglichkeit direkt in unserem Web-Portal die Benutzung von externen Geräten auf den Endpunkten in Ihrem Netzwerk zu steuern.

Die Sicht "Device Control" ist in der Navigation unterhalb von "Policy Control" erreichbar. Sie können hier einstellen welche globalen Regeln für externe Geräte gelten, Ausnahmen erstellen, sowie Protokolle und Logs gezielt im Kontext der Benutzung externer Geräte anschauen. Außerdem haben Sie die Möglichkeit, Benachrichtigungen zu konfigurieren, die auf den Endpunkten angezeigt werden können.

| Damit Sie G DATA Device Control verwenden können, muss dies über die Organisationseinheiten frei geschaltet sein! |

Protokollierung und Logging

Im Bereich Gerätelogging können Sie sich umfängliche Protokolle über Interaktionen einzelner externer Geräte anzeigen lassen.

Hierzu wird eine Liste dargestellt, in der alle Interaktionen aufgeführt sind, die von externen Geräten aus den unterstützten Geräteklassen auf den Endpunkten stammen. Die Einträge lassen sich mit Klick auf die Spaltenbeschreibung absteigend oder aufsteigend alphanumerisch sortieren. Es gibt zusätzlich ein Suchfeld, mit dem Sie sich gezielt bestimmte Interaktionen anzeigen lassen können.

Mit Klick auf einen Listeneintrag lassen sich in einem Detailfenster alle Informationen zu der jeweiligen Interaktion anzeigen.

An dieser Stelle können Sie in einem Freitextfeld Informationen zu dem involvierten Gerät hinterlegen, sowie direkt für das Gerät eine Ausnahme erstellen.

|

Ausnahmen können auch direkt in der Liste mit Klick auf das

|

Ausnahmen

Es kann in bestimmten Fällen sinnvoll sein, Ausnahmen in Bezug auf die globalen Regeln für bestimmte Geräte einzurichten. Mit G DATA Device Control ist es möglich, für einzelne externe Endgeräte entgegen den globalen Regeln eine Benutzung zu erlauben. Dies kann entweder auf globaler Ebene oder für bestimmte Endpunkte definiert werden.

Im Ausnahmen-Bereich wird eine Liste über alle erstellten Ausnahmen angezeigt. Die Einträge lassen sich mit Klick auf die Spaltenbeschreibung absteigend oder aufsteigend alphanumerisch sortieren, es gibt zudem ein Suchfeld, damit Sie bei einer großen Anzahl von Ausnahmen gezielt suchen können.

Um eine Ausnahme anzulegen, klicken Sie auf . Es öffnet

sich eine Eingabemaske, in der die Daten für die anzulegende Ausnahme eingetragen werden können.

Alle Felder innerhalb der Eingabemaske sind Pflichtfelder, um das Gerät, für das eine Ausnahme erstellt werden soll, eindeutig

zu identifizieren. Es muss zudem ausgewählt werden, ob die Ausnahme global oder für einen bestimmten Endpunkt angelegt werden

soll, sowie ob nur lesender Zugriff oder voller Zugriff gegeben wird. Sie können hier außerdem einstellen, ob die Ausnahme

dauerhaft oder zeitlich begrenzt aktiv sein soll.

Direkt nach dem Anlegen einer neuen Ausnahme wird diese in der Liste angezeigt.

| Ausnahmen sollten nur in besonderen Fällen an dieser Stelle erstellt werden. Einfacher ist der Weg, Geräte über Gerätelogging freizugeben. Auf dem Weg sind dann alle Daten zur Identifizierung schon vorausgefüllt in der Maske vorhanden. |

Ausnahmen können über die Buttons in

der Aktionsspalte gelöscht oder bearbeitet werden. Die Bearbeitungsmaske gleicht der Maske zum Anlegen einer Ausnahme.

Globale Einstellungen

Im Bereich Globale Zugriffsrechte kann konfiguriert werden, welche grundlegenden Regeln für fünf Klassen von externen Geräten gelten:

-

Wechseldatenträger → z.B. USB-Sticks, USB-Festplatten etc.

-

Optische Laufwerke → z.B. DVD- oder BluRay-Laufwerke.

-

Diskettenlaufwerke → nicht mehr weit verbreitet, aber immer noch potenzieller Angriffsvektor.

-

Windows Portable Devices (WPD’s) → z.B. Smartphones oder Digitalkameras mit SD-Karte.

-

Webcams → unabhängig von der Anschlußart.

Es gibt drei verschiedene Zugriffsrechte, die einer Geräteklasse zugeordnet werden können., Erlaubt, Blockiert und Nur lesen.

Erlaubt |

Benutzung von Geräten dieser Geräteklasse ist vollumfänglich erlaubt. |

Blockiert |

Geräte der Geräteklasse werden blockiert und können nicht benutzt werden. Benutzern wird auf dem Endpunkt die unter Benachrichtigungen eingestellte Meldung angezeigt (oder ein Standard-Text, wenn keine Anpassungen vorgenommen wurden). |

Nur lesen |

Daten von Geräten dieses Typs können nur gelesen werden, das Speichern von Daten wird blockiert. |

| Das jeweils definierte Zugriffsrecht ist für alle Geräte des jeweiligen Typs auf allen Endpunkten aktiv, es sei denn es wurden Ausnahmen erstellt. |

Konfiguration der Benachrichtigung auf den Endpunkten

Im Bereich Geräte-Benachrichtigungen können Sie die Meldung konfigurieren, die Nutzern angezeigt wird, wenn diese versuchen ein blockiertes externes Gerät auf einem Endpunkt zu verwenden.

| Eine individuelle Konfiguration der angezeigten Nachrichten ist optional. Sollten Sie an dieser Stelle keine Änderungen vornehmen, gibt es voreingestelle Benachrichtigungen, die auf den Endpunkten dargestellt werden. |

Sie können den genauen Text jeweils in Deutsch sowie in Englisch in den dafür vorgesehenen Textfeldern eintragen. Dies bekommt der Benutzer dann statt der voreingestellten Standardtexte im Bedarfsfall angezeigt. Zusätzlich können sie einen Link inklusive Link-Bezeichnung angeben, um z.B. dem Benutzer eine einfache Möglichkeit zu geben, mit Ihrem IT- oder Ticketsystem zu kommunizieren und das externe Gerät schnell freischalten zu lassen.

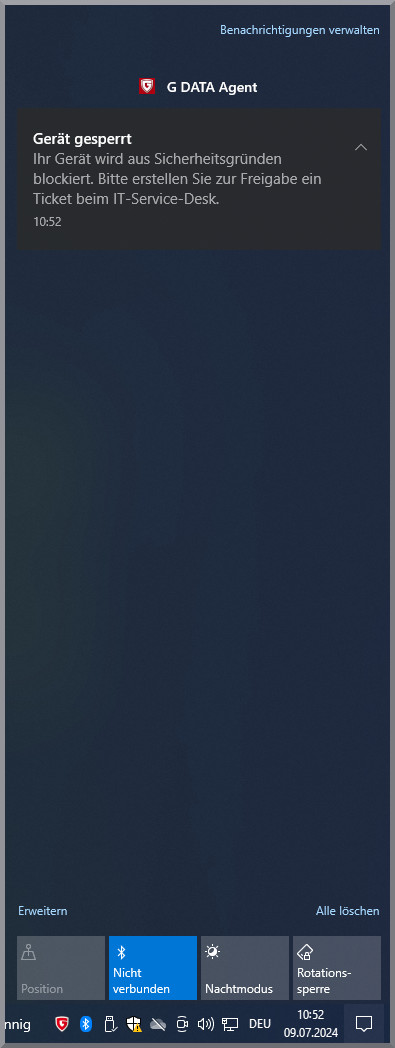

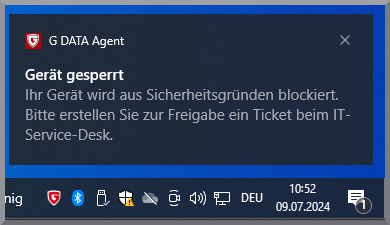

Beispiel einer Meldung auf einem Endpunkt

Meldungen werden auf den Endpunkten werden in den Windows-Benachrichtigungen angezeigt, sowie auch als Pop-Up-Nachricht. |

|

|

| Da für den Link sowohl URLs als auch URIs eingegeben werden können, ist es problemlos möglich, mit dem "mailto"-Präfix (beispielsweise "mailto:ex@ample.com") eine E-Mail-Adresse anzugeben. |