Die Entwicklung von Software braucht Zeit - und nicht jede Funktion, die das fertige Produkt haben soll, ist von Anfang an vorhanden. So ist es nicht verwunderlich, dass es auch bei Schadsoftware nicht anders ist. In den G DATA Security Labs ist eine Datei aufgetaucht, die in mehrfacher Hinsicht aufschlussreich ist.

Wer ist der Bauherr?

Die auf den Namen "Rurktar" getaufte Spionagesoftware lässt einige Rückschlüsse auf ihren Ursprung zu. Dieser liegt mit hoher Wahrscheinlichkeit in Russland. Indizien gibt es dafür genug; so sind einige der internen Fehlermeldungen der Software in russischer Sprache verfasst. Auch die IP-Adressen, die für die Fernsteuerung des virtuellen Spions genutzt werden, liegen in Russland.

Es ist nicht hundertprozentig klar, ob Rurktar das Werk eines Einzelnen oder eines Entwicklerteams ist. Was sich jedoch sagen lässt, ist, dass der/die Entwickler einen Dropbox-Ordner als Arbeitsverzeichnis nutzen. Hierfür kann es mehrere Gründe geben. Es könnte sein, dass hier mehrere Entwickler kooperieren, die per Dropbox ihre Arbeit zusammenführen. Dropbox lässt sich aber auch von einem einzelnen Autor als eine Art krudes Versionierungssystem einsetzen, da man in einigen Dropbox-Konten frühere Versionen einer Datei wiederherstellen kann. Es eignet sich also auch zum Nachverfolgen von Änderungen, ist aber aus Entwicklersicht nicht unbedingt ideal. Auch der Einsatz der Dropbox als Backup ist natürlich eine Möglichkeit.

Einsatzziel

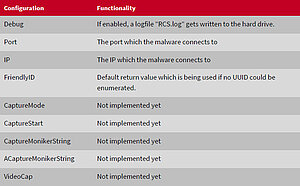

Obwohl einige Funktionen noch nicht implementiert sind, kann man bereits jetzt sagen, dass das Einsatzgebiet von Rurktar die gezielte Spionage sein wird. Die bisher vorhandenen Funktionen können beispielsweise genutzt werden, um Netzwerkinfrastrukturen auszukundschaften, bestimmte Rechner auf Erreichbarkeit zu prüfen, Screenshots zu erstellen und gezielt einzelne Dateien von einem infizierten Rechner herunterzuladen. Auch das Löschen und Plazieren von Daten ist möglich. Industrie- und Wirtschaftsspionage liegen hier als Einsatzzweck natürlich nahe - die beschriebenen Funktionen eignen sich nicht für einen Einsatz auf breiter Front, wie das zum Beispiel bei Ransomware der Fall ist.

Verbreitung

Da es sich hier noch nicht um eine fertige Spionagesoftware handelt, ist sie bisher auch noch nicht sehr weit verbreitet. Bisher sind nur wenige IP-Adressen im Zusammenhang mit Rurktar genannt worden - die Möglichkeit besteht, dass diese lediglich zu Testzwecken dienten.

Das kann und wird sich allerdings mit fortschreitender Entwicklung ändern. Die IP-Adressen, die für die Fernsteuerung genutzt werden und derzeit nur nach Russland weisen, werden sich weiter diversifizieren und mehr Länder werden in Erscheinung treten. Das ist auch der Tatsache geschuldet, dass eine Schadsoftware ganz oder in Teilen von anderen Akteuren eingesetzt oder zweitverwertet werden wird. Die Vergangenheit hat gezeigt, dass viele Schadprogramme teilweise auch von so genannten Script Kiddies eingesetzt werden, die mit wenigen Programmierkenntnissen eine Schadsoftware aus unterschiedlichen bereits vorhandenen Komponenten "zusammenschustern". Solches ist zum Beispiel mit der "HiddenTear" - Ransomware geschehen, die eigentlich als Trainings- und Anschauungsobjekt entwickelt worden war. Diese hatte zwar einige (vom Entwickler auch dokumentierte) Schwächen in der kryptografischen Komponente - das hinderte aber einige nicht daran, die mit Absicht geschwächte Verschlüsselung einzusetzen, um eine "echte" Ransomware zu erstellen.

Die bisher bekannten Versionen der Spionagesoftware werden von alle G DATA-Lösungen als MSIL.Backdoor.Rurktar.A gemeldet.